Plattform zum Schutz von Cloud-Workloads (CWPP)

EMPFOHLEN

Erhalten Sie Vollständigen Workload-Schutz mit Cortex Cloud

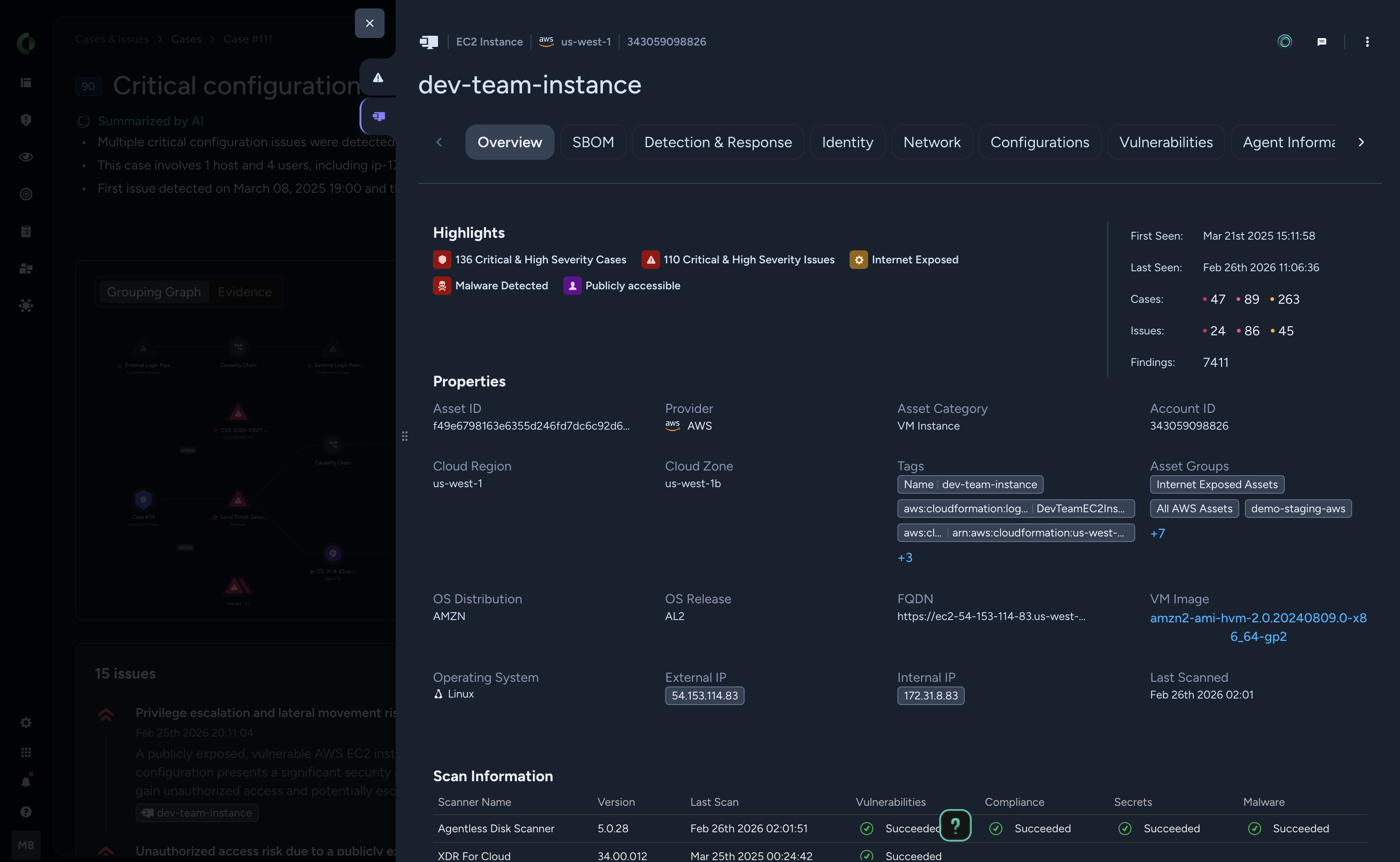

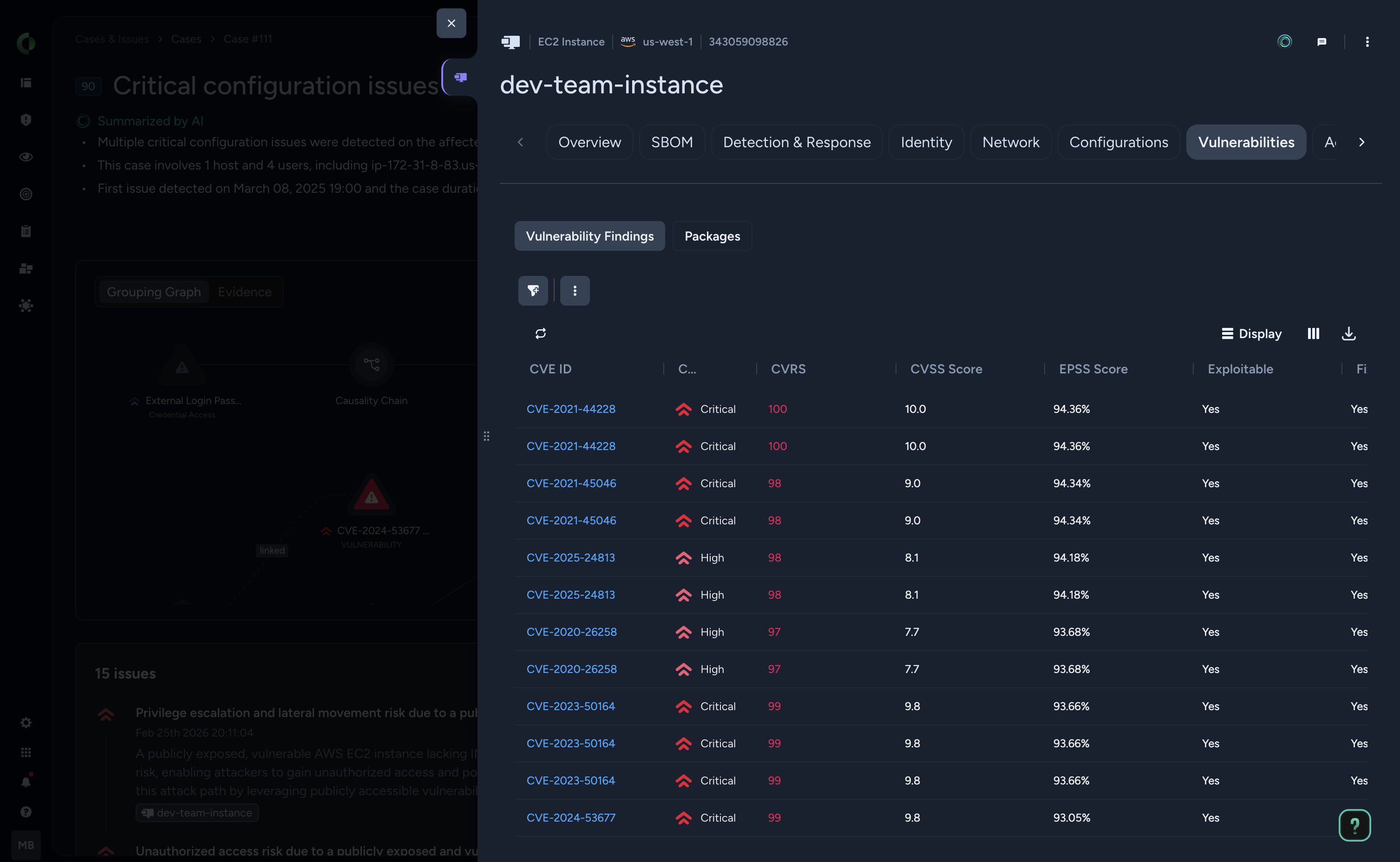

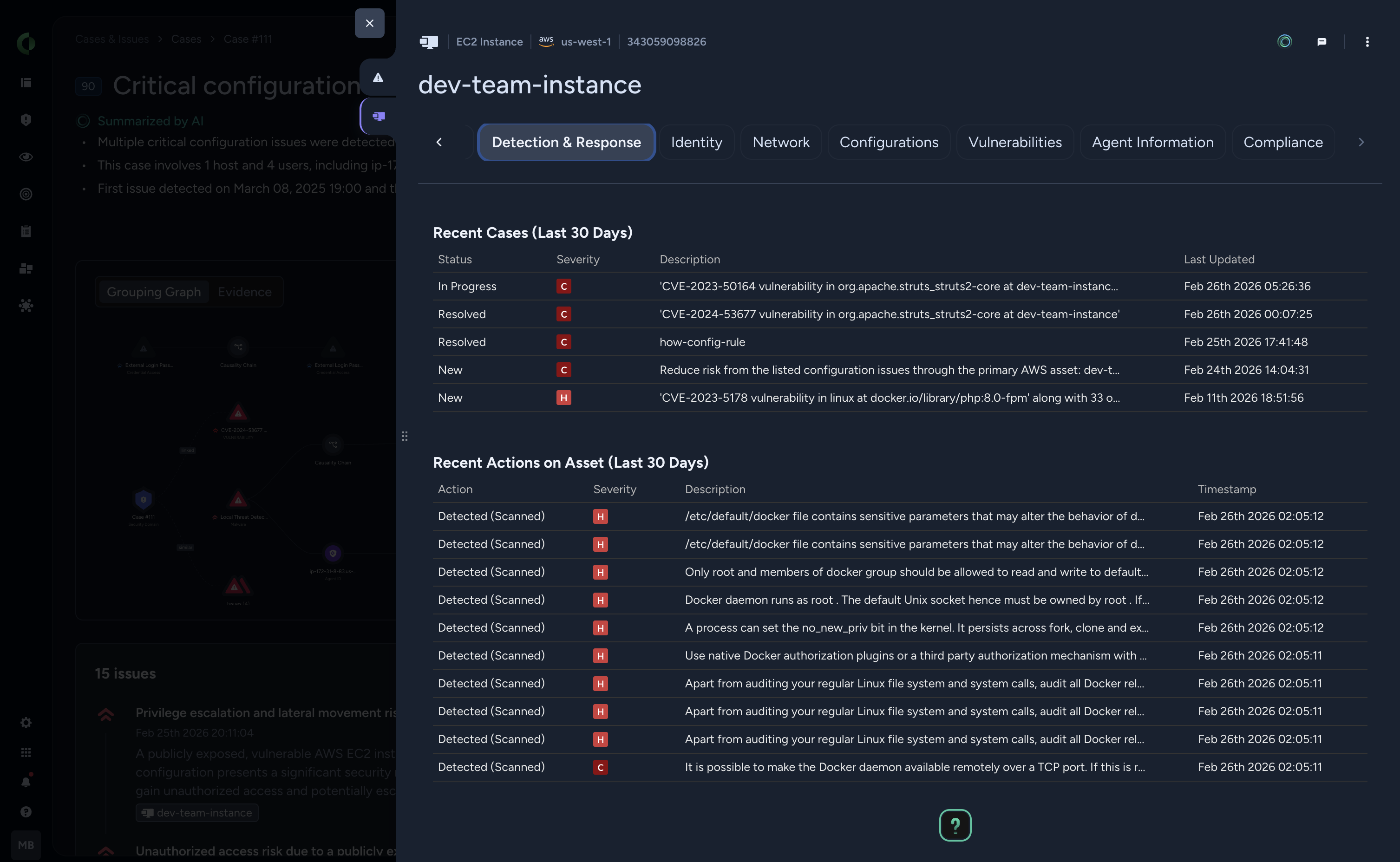

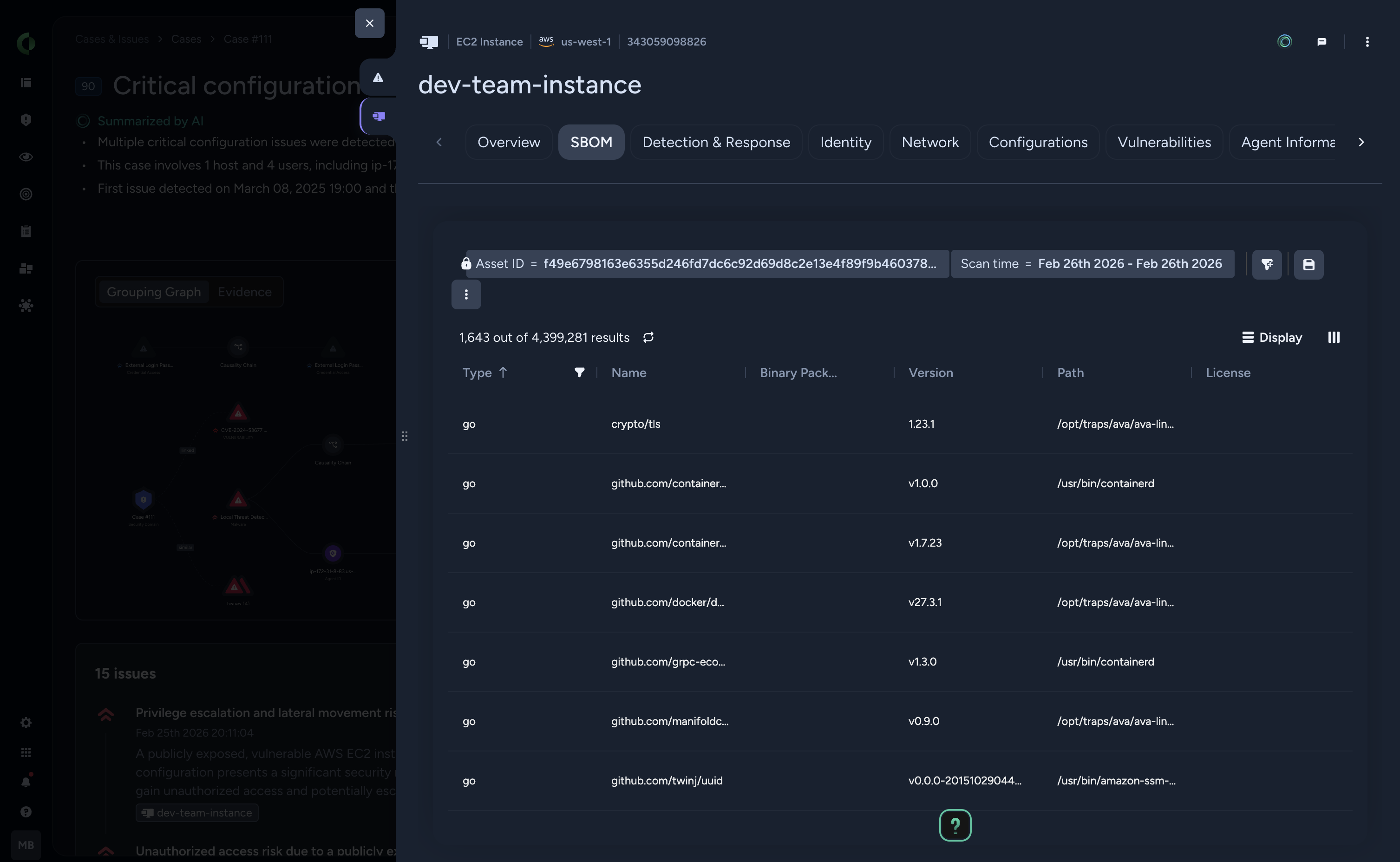

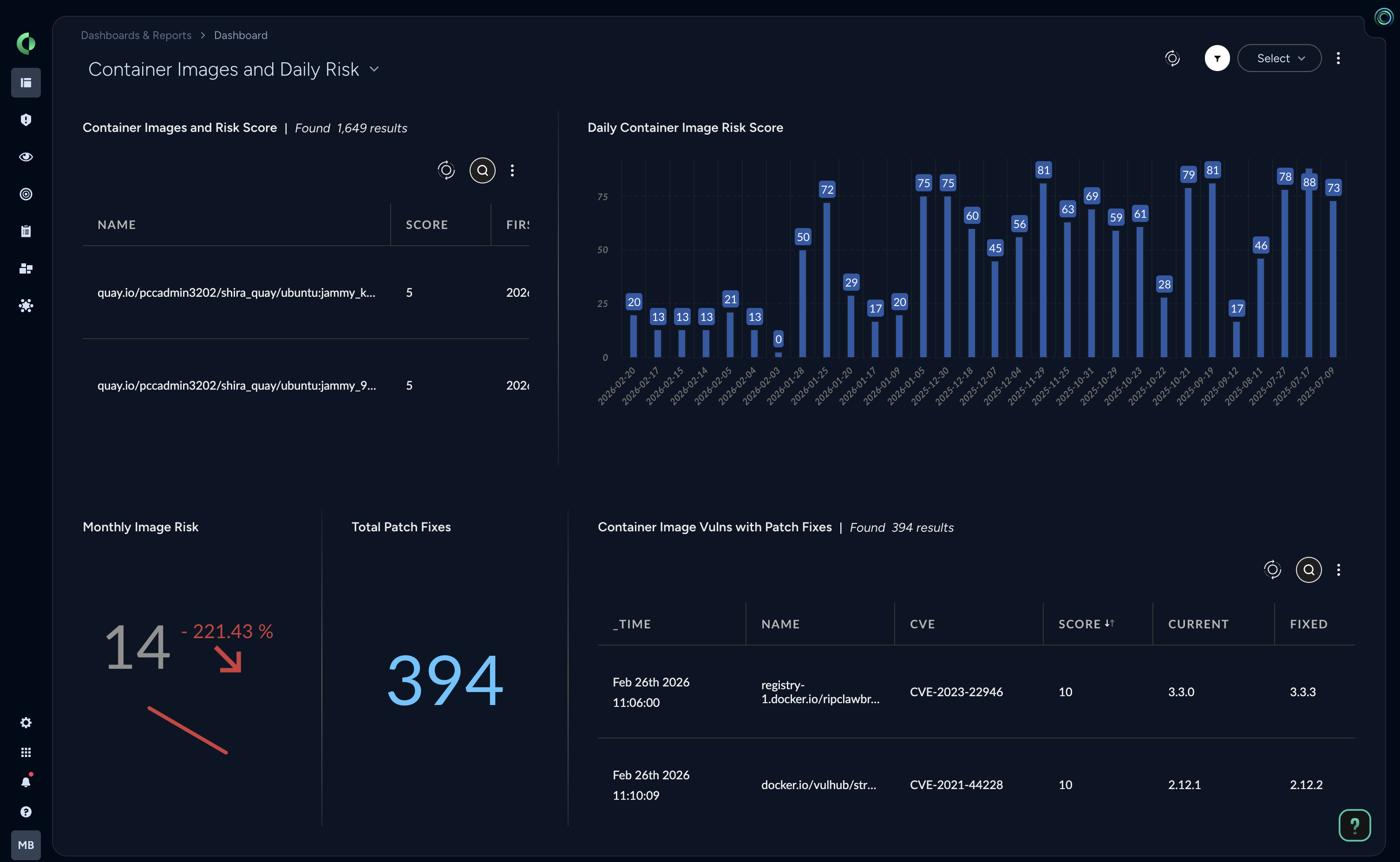

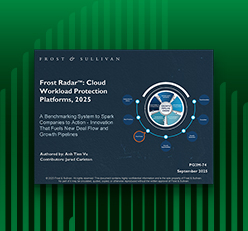

Identifizierung und Priorisierung von Schwachstellen mit Kontext.

Identifizieren Sie CVEs über verschiedene Cloud-Umgebungen hinweg für jeden Host, Container und jede serverlose Funktion. Priorisieren der Abhilfemaßnahmen basierend auf Schweregrad, öffentlicher Zugänglichkeit, EPSS-Score und Ausnutzbarkeit.

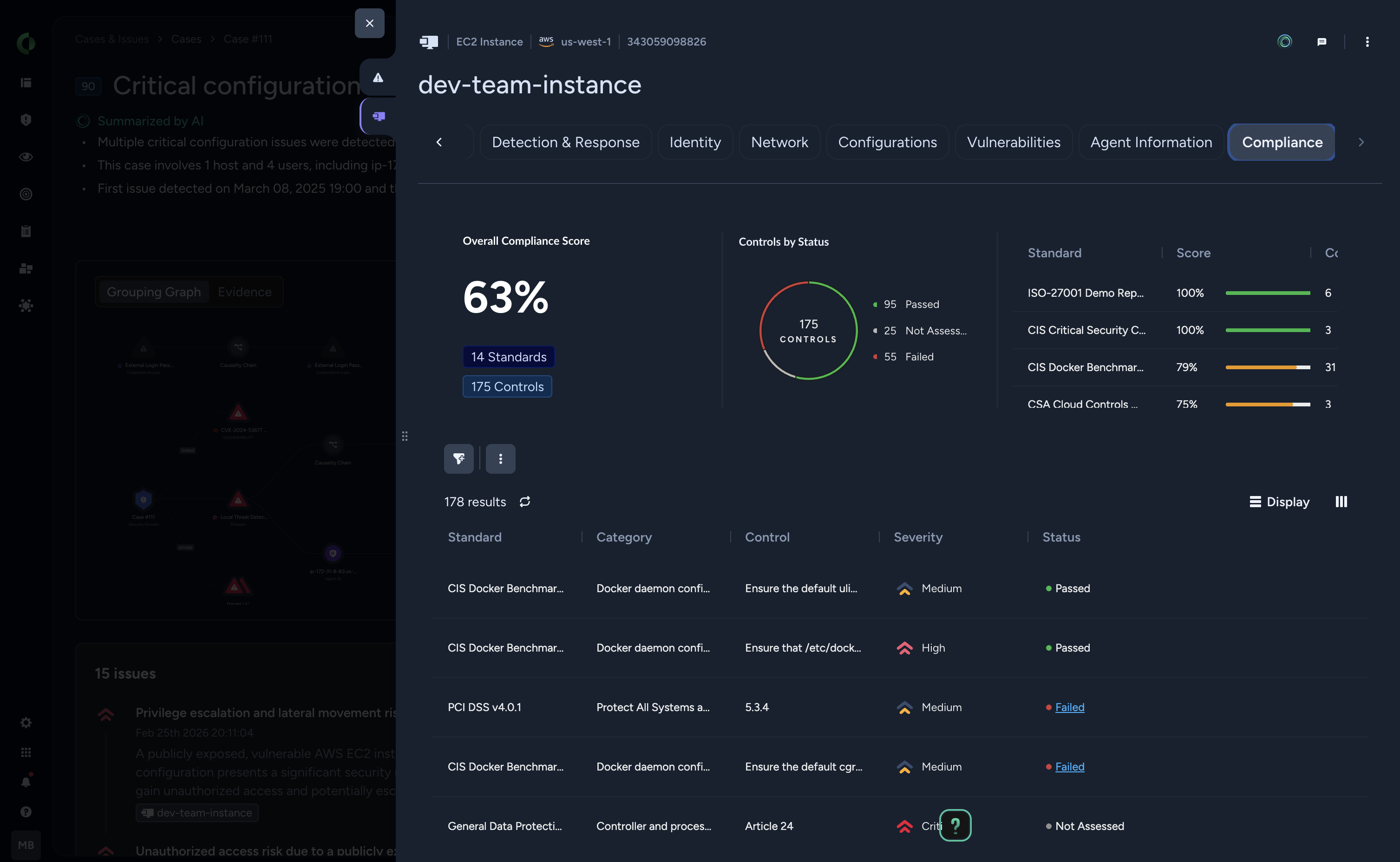

Durchsetzung der Workload-Compliance über Raum und Zeit hinweg.

Stellen Sie den Compliancestatus und den Echtzeitstatus für dynamische Hosts, Container und serverlose Funktionen bereit. Führen Sie Complianceprüfungen für gängige Frameworks durch und implementieren Sie Richtlinien für benutzerdefinierte Prüfungen.

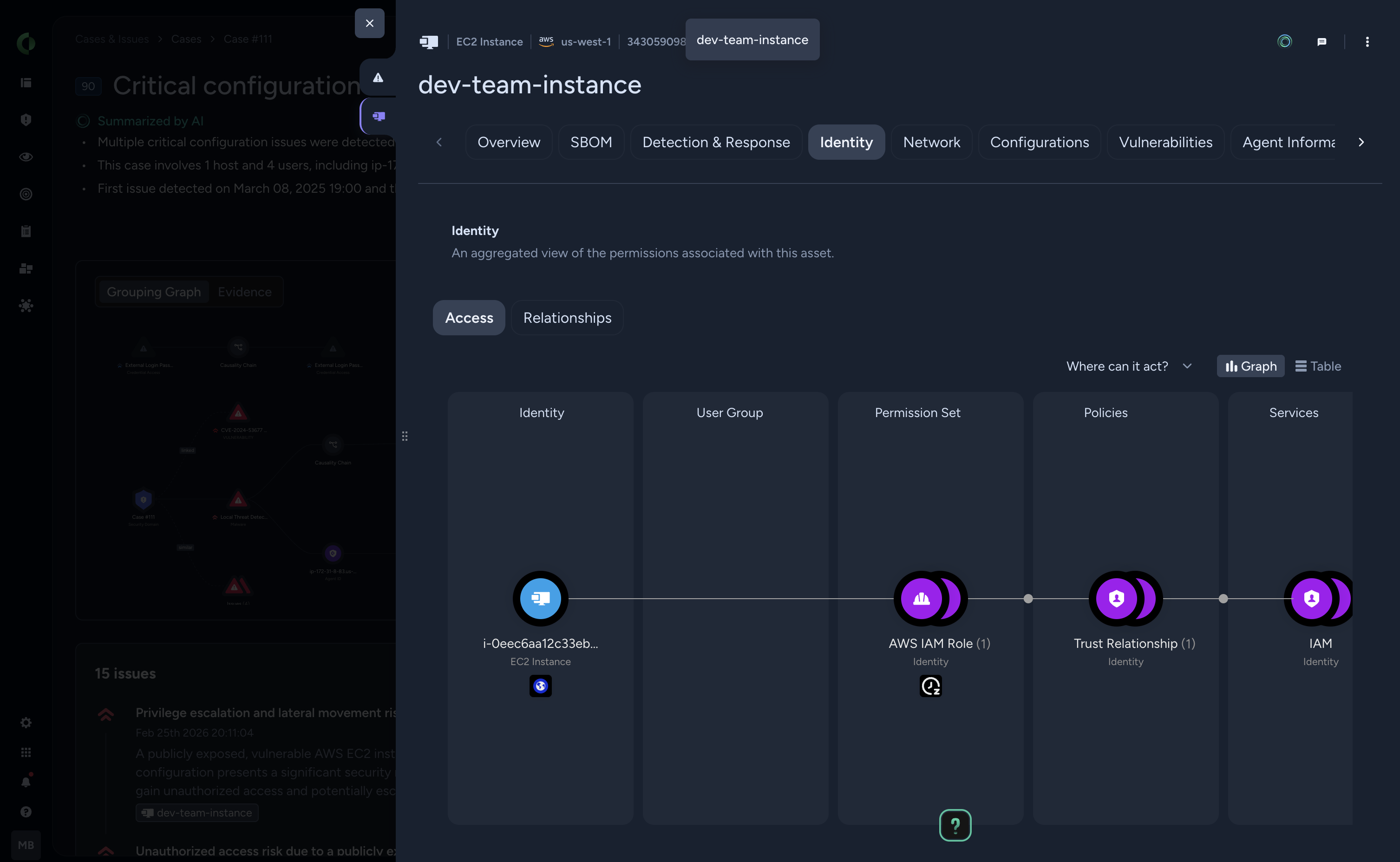

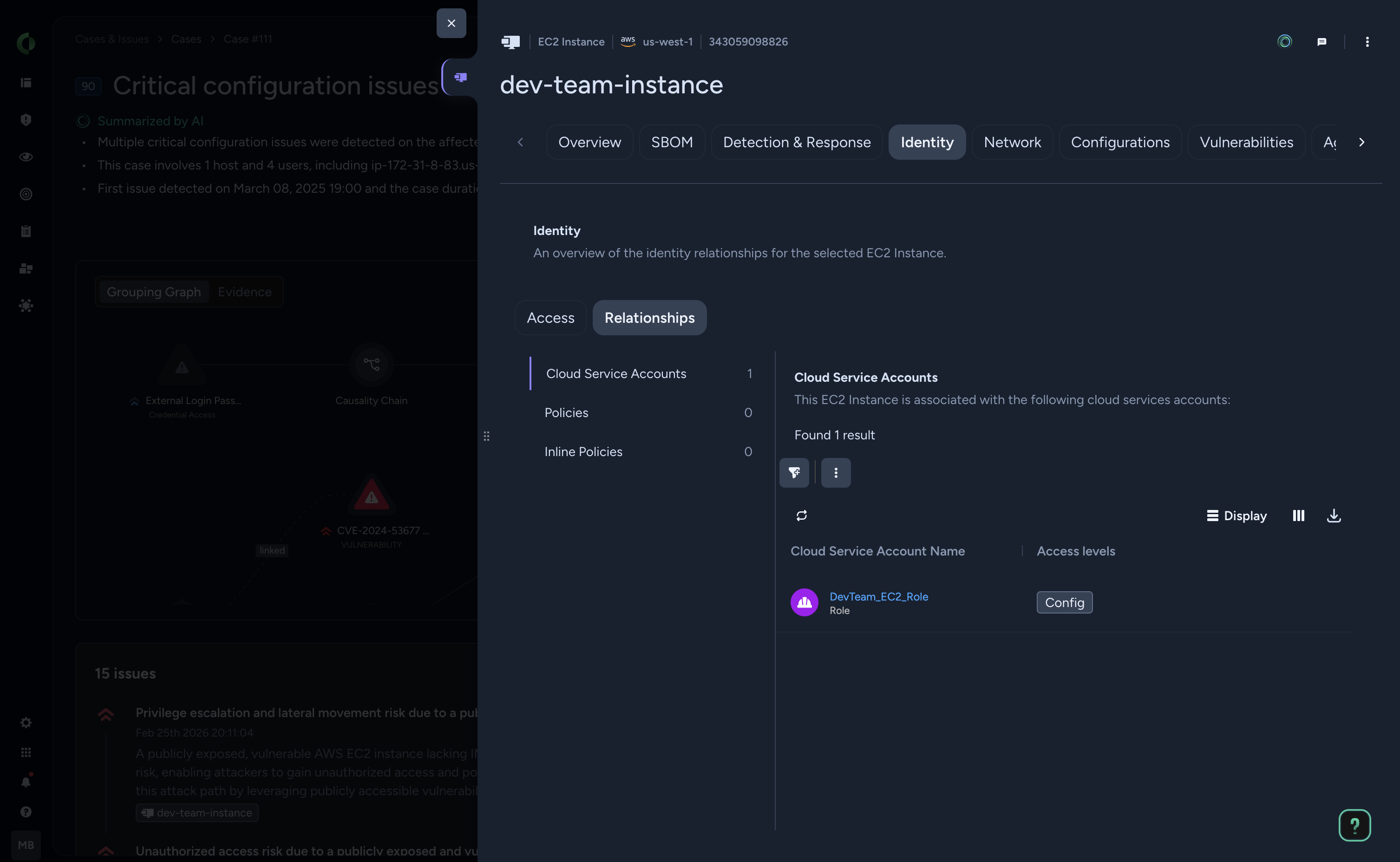

Beschränkung des Zugriffs auf wenige, vertrauenswürdige Personen.

Reduzieren Sie zu weit gefasste Standardzugriffsrechte, indem Sie Zugriffe auf Benutzer- und Steuerungsebene pro Umgebung gezielt festlegen. Integrieren Sie Secrets-Management-Tools nahtlos und vereinfachen Sie die Durchsetzung von Richtlinien.

Identifizierung und Aufrechterhaltung eines vertrauenswürdigen Umfelds.

Legen Sie fest, welchen Registrys, Repositorys und Images Sie vertrauen, und definieren Sie, wie beim Start nicht vertrauenswürdiger Images in Ihrer Umgebung reagiert werden soll. Festlegen von Abwehrmaßnahmen bei großen Containerrisiken

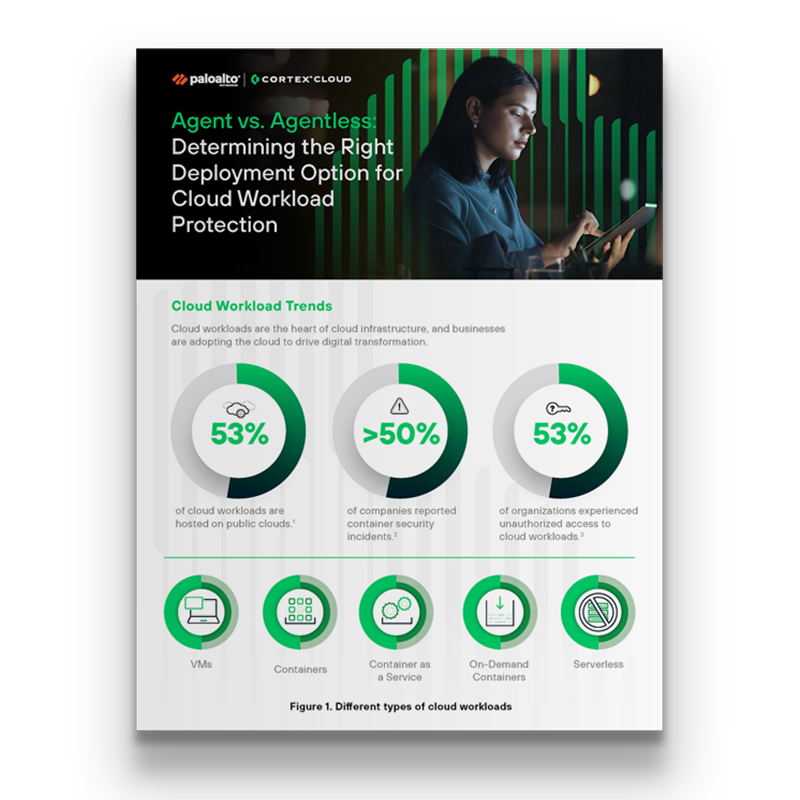

Kombination aller Vorteile ohne Kompromisse.

Nutzen Sie agentenloses Scannen für schnelle Risikobewertungen und agentenbasierten Schutz für die kontinuierliche Überwachung und den Schutz von Workloads, ohne Leistung, Effizienz oder Sicherheit zu beeinträchtigen.