CORTEX CLOUD

Sicherheit in der Softwarelieferkette

Stellen Sie sicheren Code souverän bereit.

EMPFOHLEN

SZENARIEN

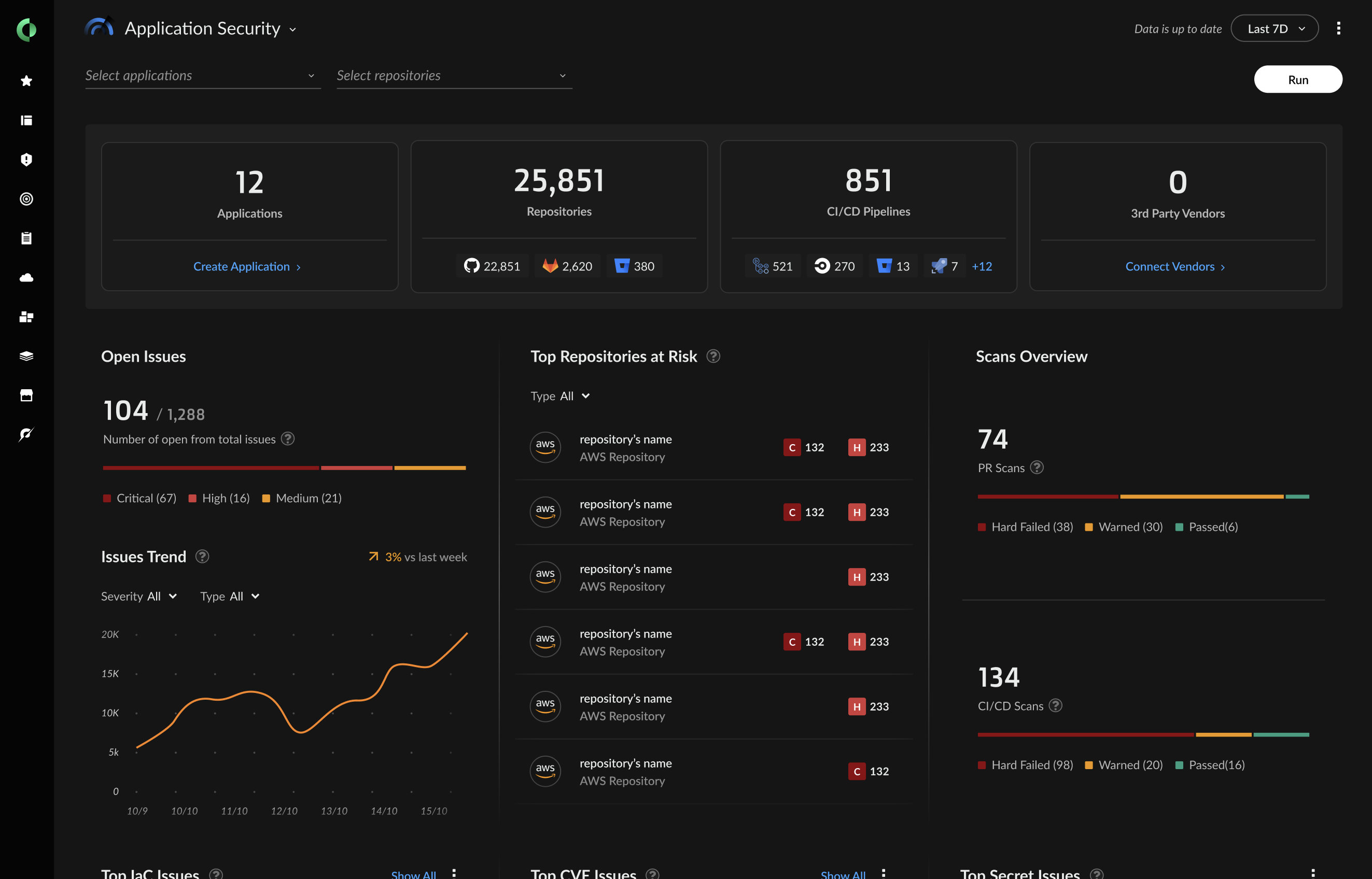

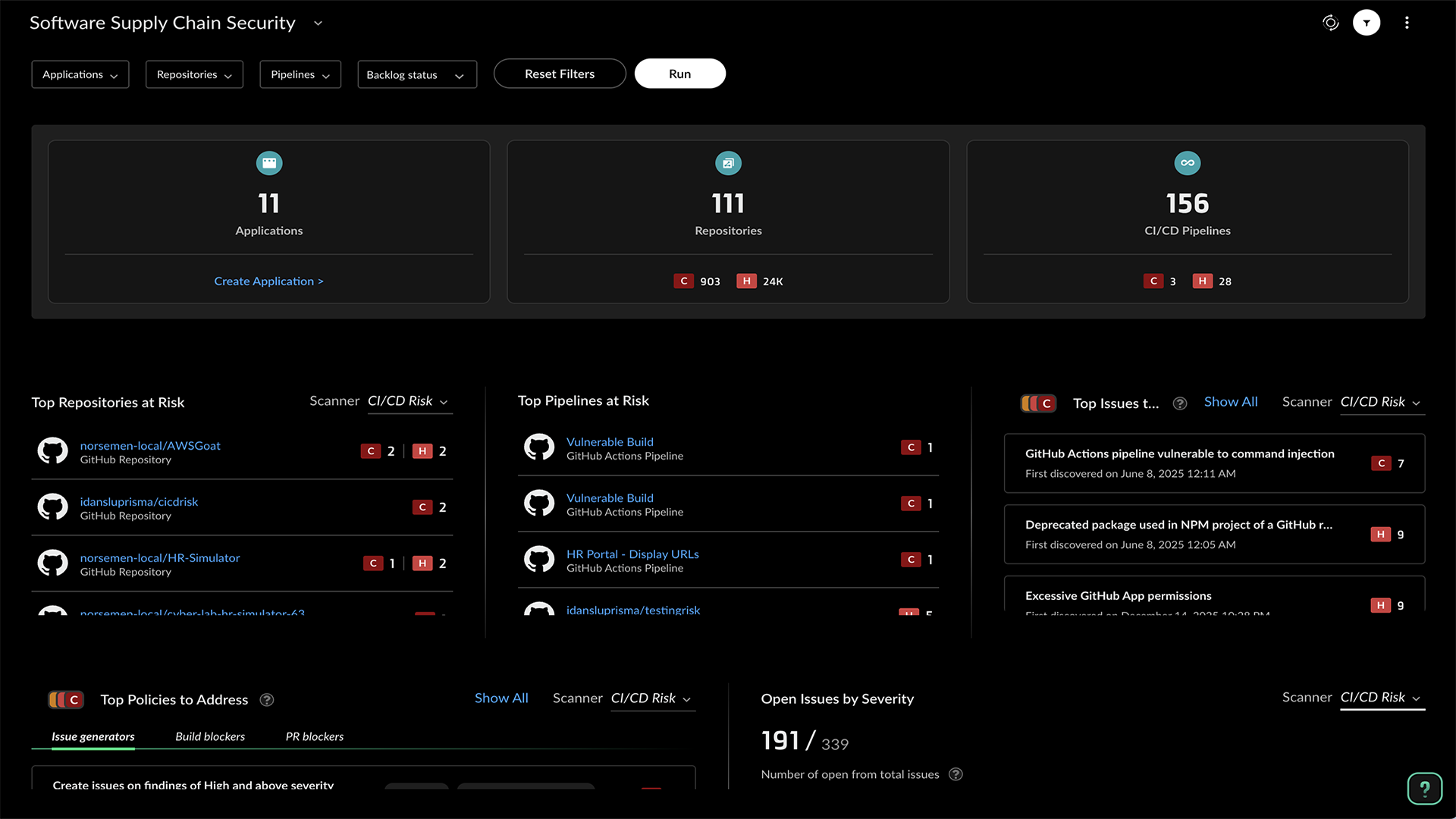

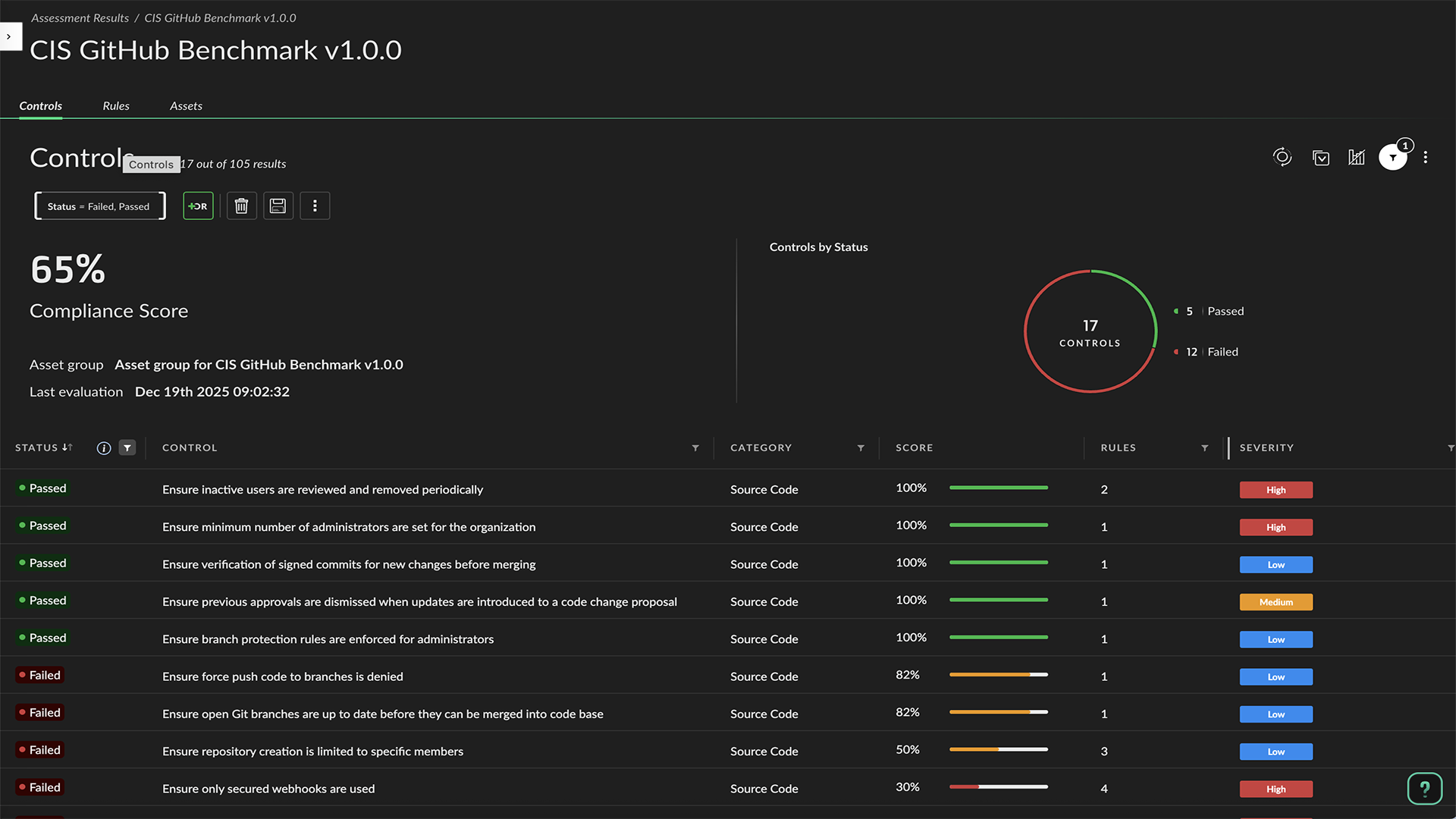

Umfassende Transparenz Kontinuierlicher Schutz. Zuversichtliche Bereitstellungen.

VERBESSERUNG DES SICHERHEITSNIVEAUS DER LIEFERKETTE

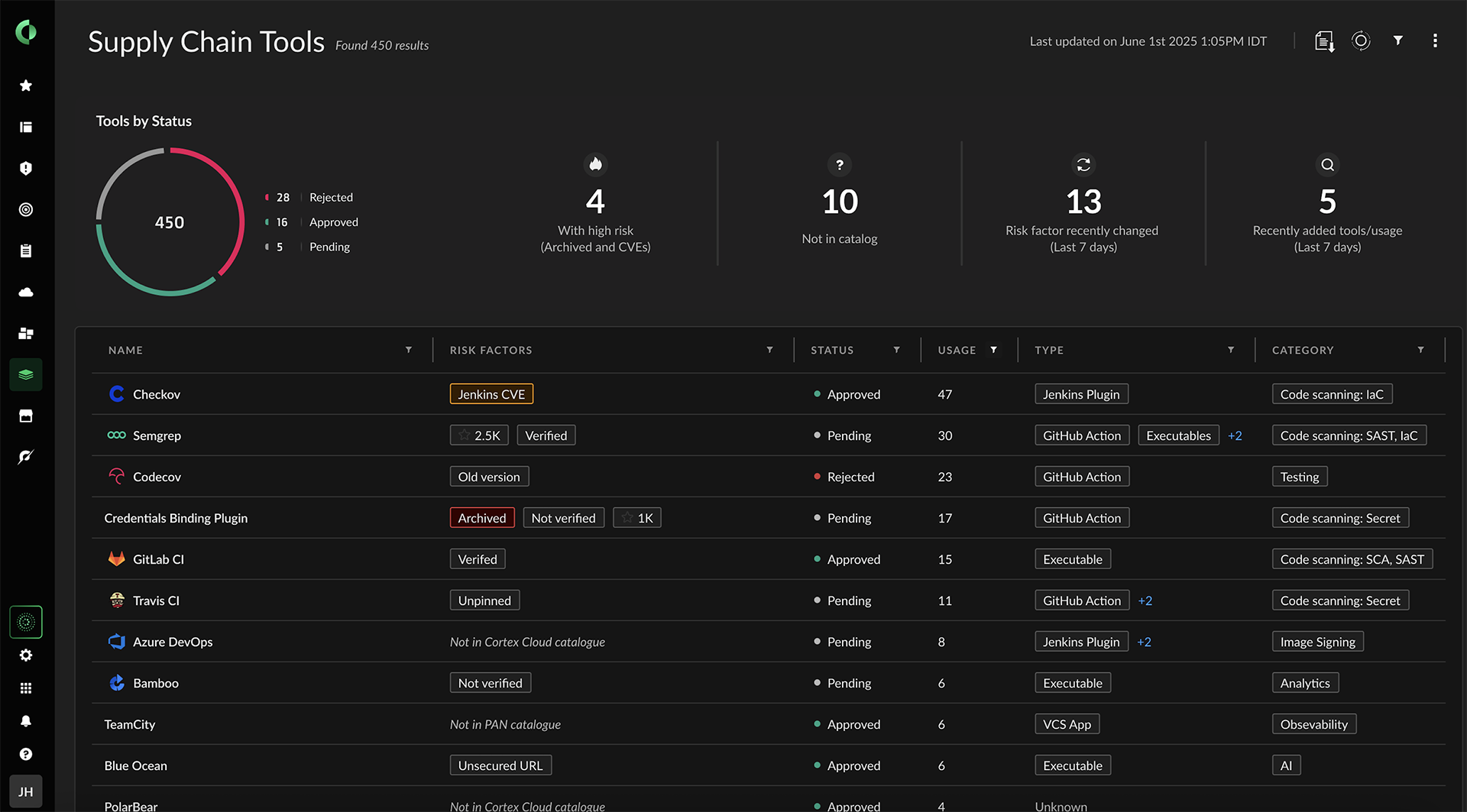

Schutz von Entwicklungspipelines

Stellen Sie sicher, dass der gesamte Code aus einer sicheren Pipeline stammt, indem Sie die Verwendung von Tools verwalten, Code-Identitäten nachverfolgen und mühelos sofort einsatzbereite Lieferkettenrichtlinien durchsetzen.