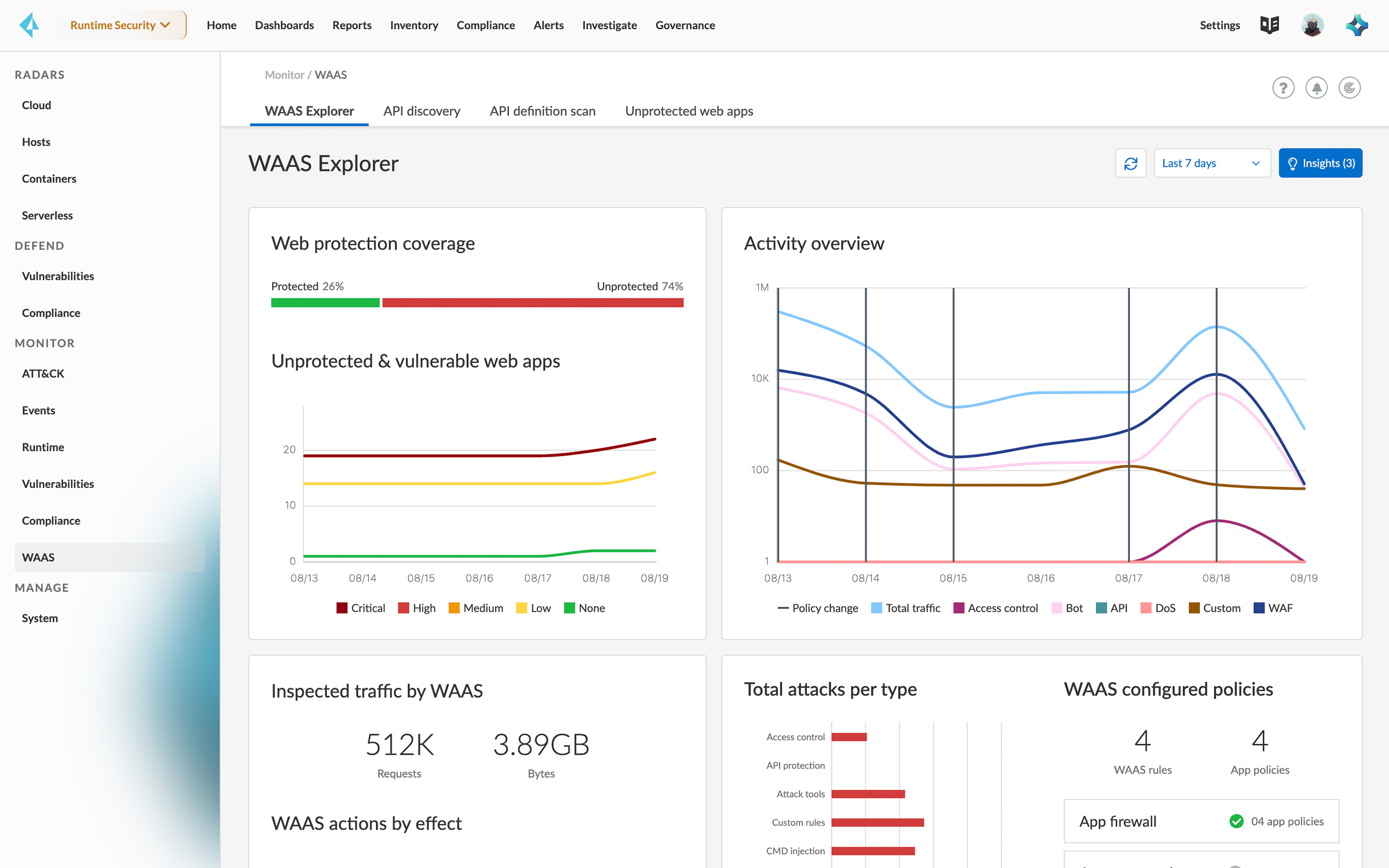

API-Erkennung

Finden und katalogisieren Sie sowohl Ihre internen als auch Ihre externen APIs. Verschaffen Sie sich eine Übersicht über sämtliche APIs, einschließlich der ungenehmigten, Zombie- und Schatten-APIs.

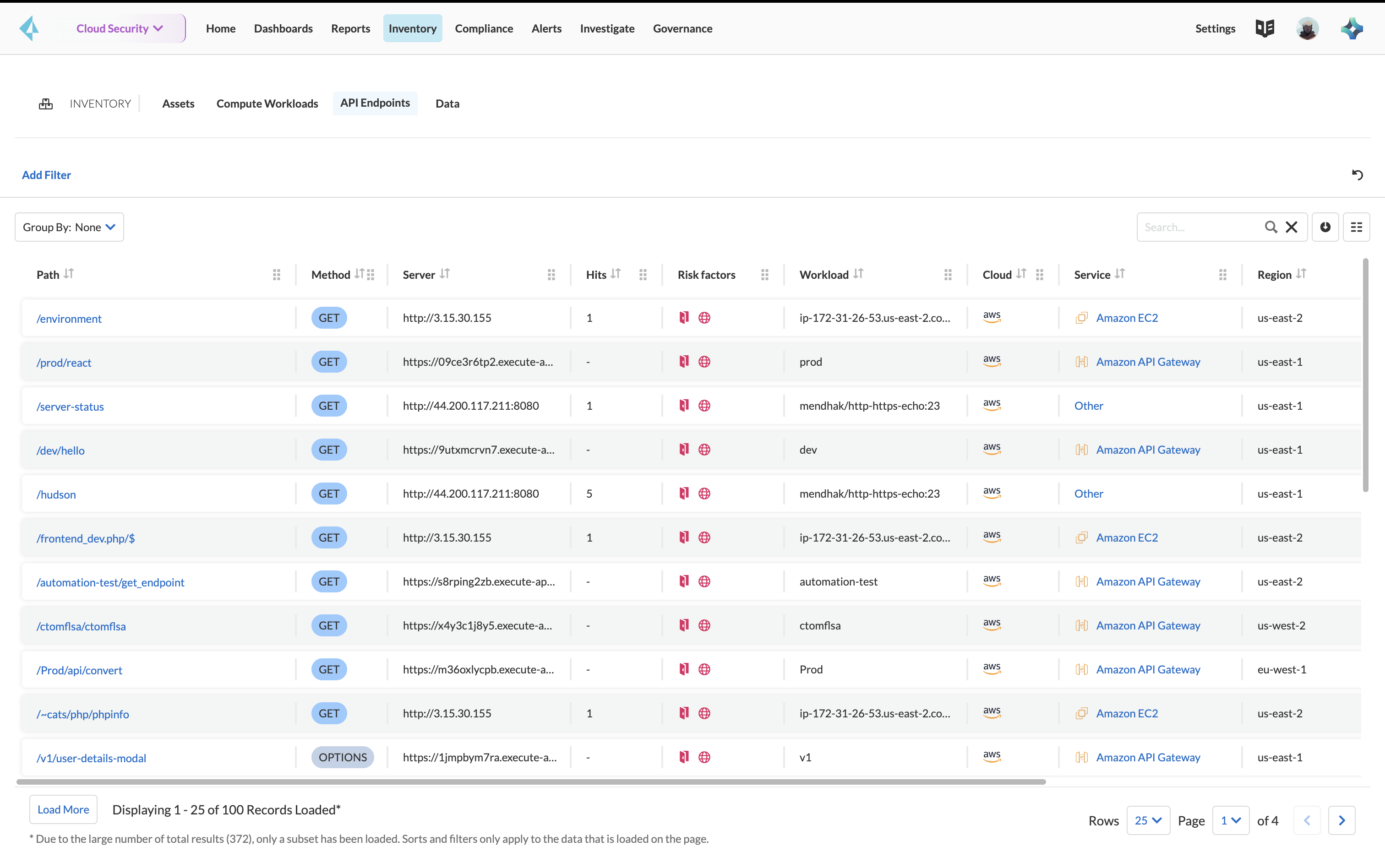

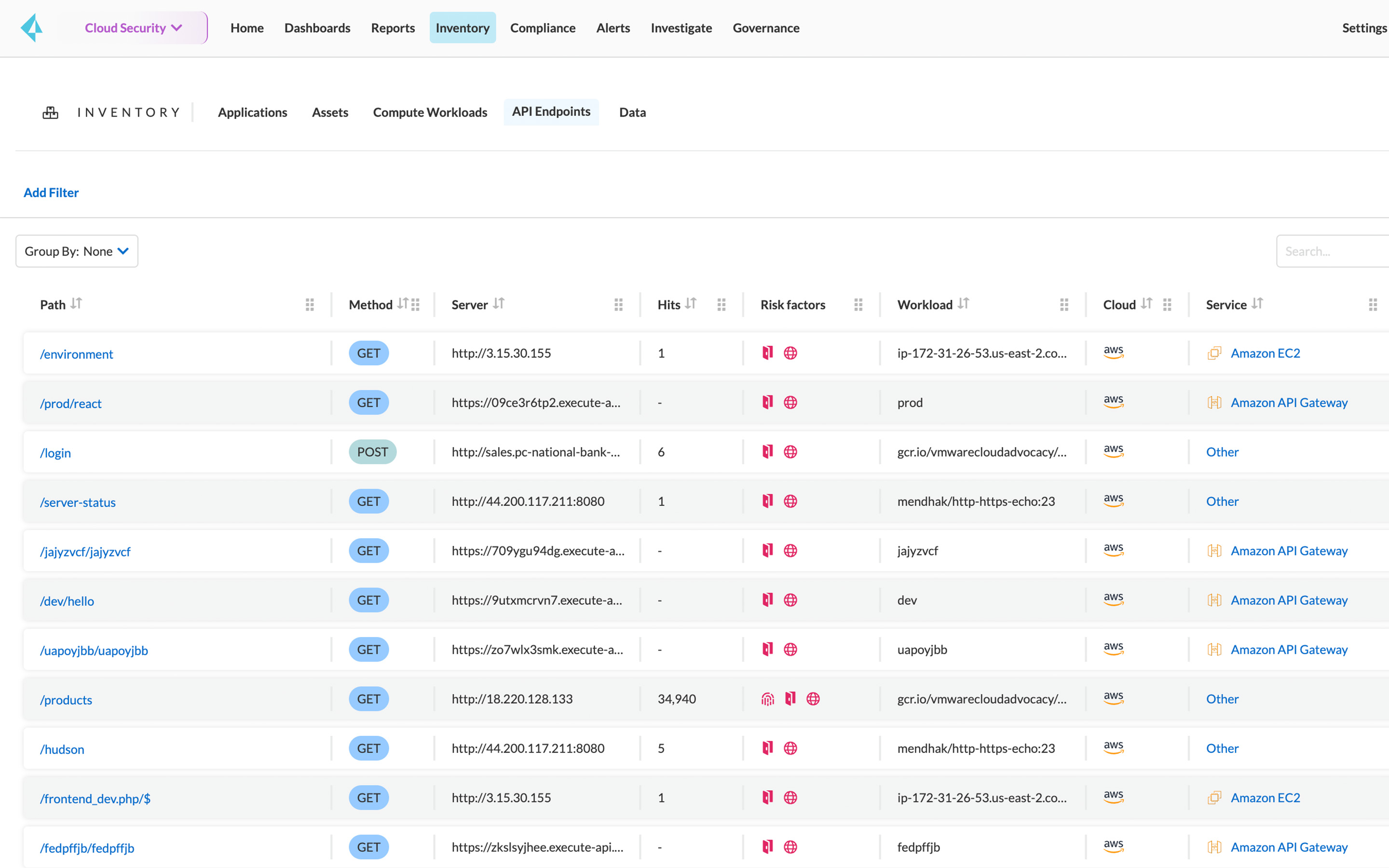

Automatische API-Katalogisierung

Ermitteln Sie automatisch, welche externen, internen und Drittanbieter-API-Services in all Ihren cloudnativen Umgebungen vorhanden sind.

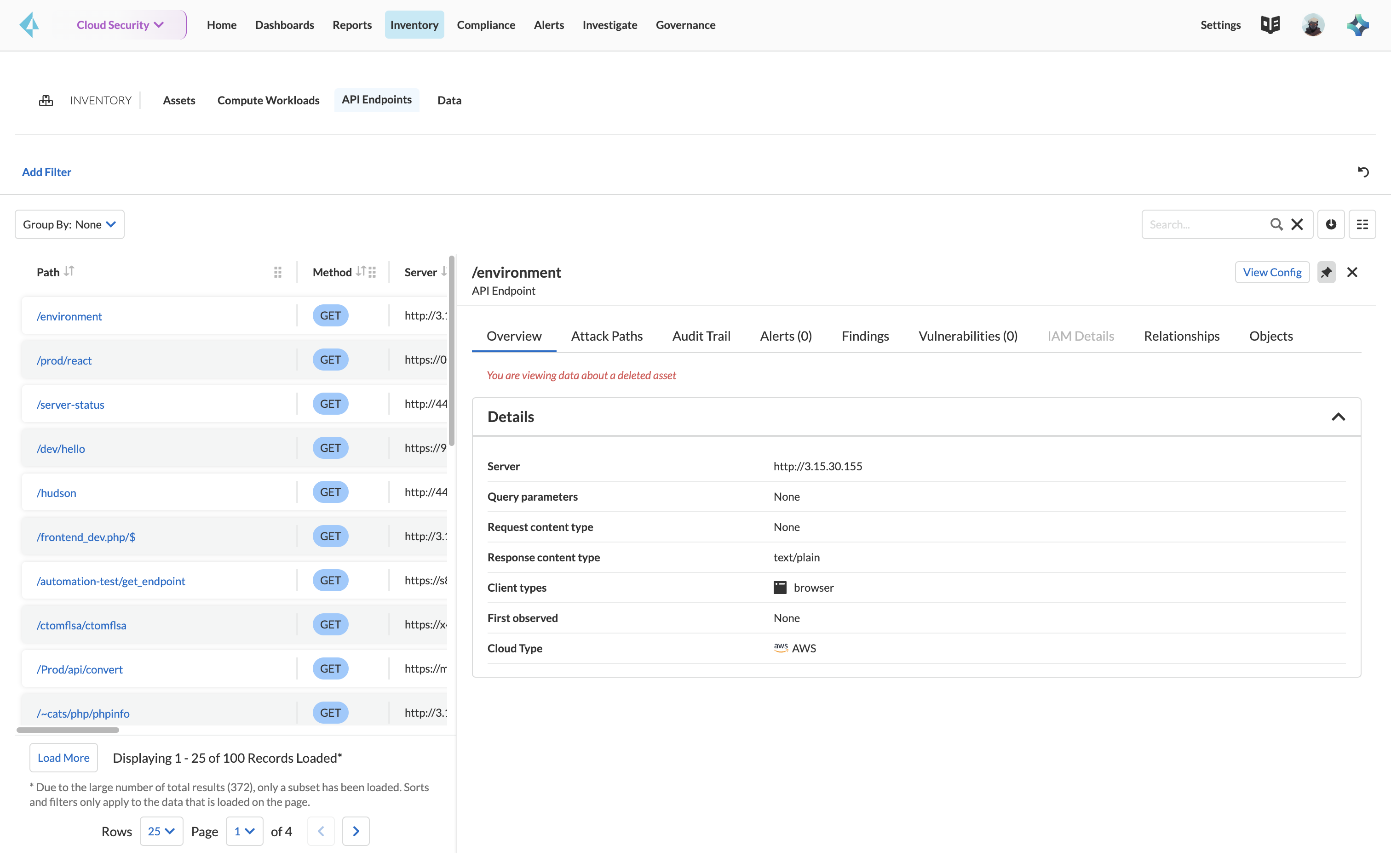

Identifizierung aller APIs

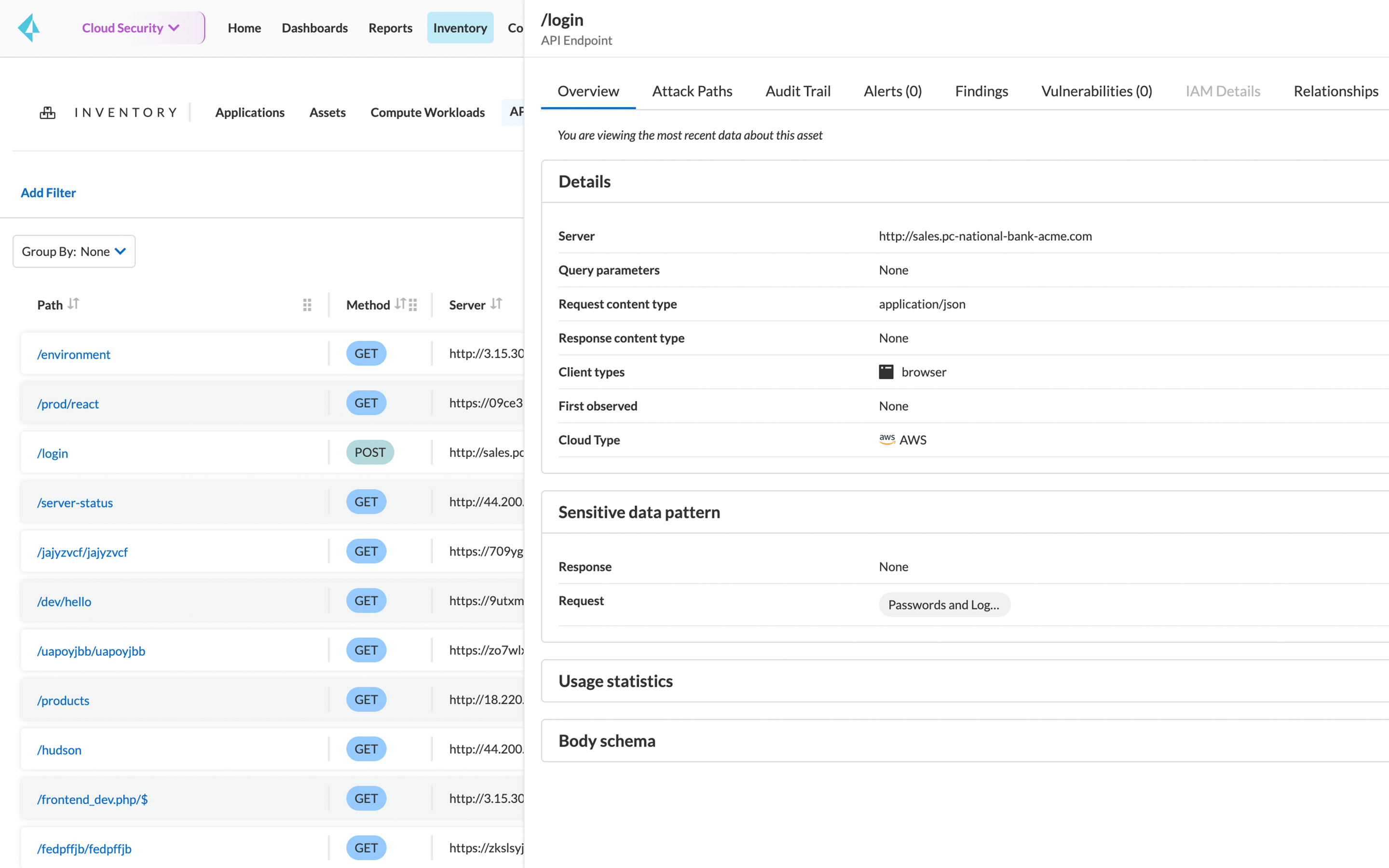

Lassen Sie sich alle über das Internet erreichbaren APIs – einschließlich der ungenehmigten, Zombie- und Schatten-APIs – mit Detailangaben anzeigen, um Ihre Angriffsfläche besser beurteilen zu können.

Beobachtungen verfolgen

Konsultieren Sie Echtzeit- und historische Kennzahlen zur Sicherheitsabdeckung, zum Umfang und zu den Quellen des Netzwerkverkehrs, zu Angriffsarten sowie zu Beobachtungen über Ihre APIs und ungeschützten Webanwendungen.