Was ist Sicherheit in der Hybrid Cloud?

Hybride Cloud-Sicherheit ist die Gesamtheit der Technologien und Verfahren zum Schutz von Daten, Anwendungen und Infrastruktur in einer hybriden Cloud-Umgebung (die eine beliebige Kombination aus öffentlichen und privaten Clouds oder Rechenzentren vor Ort umfassen kann).

Wirksame Sicherheit in der Hybrid Cloud erfordert in der Regel:

- Firewalls der nächsten Generation (NGFWs)

- Ein zentrales Verwaltungssystem

- Umgebungsübergreifende Sicherheitsdienste

Warum ist die Sicherheit einer Hybrid Cloud wichtig?

Gartners "Cloud Shift"-Studie umfasst nur diejenigen Kategorien der Unternehmens-IT, die auf die Cloud umgestellt werden können, und zwar innerhalb der Märkte für Anwendungssoftware, Infrastruktursoftware, Geschäftsprozessdienste und Systeminfrastruktur.

Bis 2025 werden 51% der IT-Ausgaben in diesen vier Kategorien von traditionellen Lösungen in die Public Cloud verlagert, verglichen mit 41% im Jahr 2022. Fast zwei Drittel (65,9%) der Ausgaben für Anwendungssoftware werden im Jahr 2025 in Cloud-Technologien fließen, gegenüber 57,7% im Jahr 2022."

Wir leben in einem Zeitalter der Cloud und der digitalen Transformation. Benutzer und Anwendungen bewegen sich außerhalb der traditionellen Grenzen des Netzwerks. Immer mehr Anwendungen werden aus der öffentlichen Cloud bezogen, darunter: Software as a Service (SaaS), Platform as a Service (PaaS) und Infrastructure as a Service (IaaS):

- 53% der Cloud-Workloads werden auf öffentlichen Cloud-Plattformen gehostet, was einem Anstieg von 8% im letzten Jahr entspricht.

- Der Hauptgrund, warum Organisationen auf die Cloud umsteigen , ist der Aufbau neuer und die Erweiterung bestehender Produkte und Dienste. Der Wunsch nach mehr Effizienz und Agilität folgt dicht darauf.

Immer häufiger entscheiden sich Unternehmen für Multicloud- oder Hybridmodelle. Eine Hybrid Cloud ermöglicht es Organisationen, die Vorteile der Cloud zu nutzen und gleichzeitig die Flexibilität zu bewahren, andere Umgebungen zu verwenden. Organisationen stehen daher vor der Herausforderung, Benutzer, Anwendungen und Daten proaktiv vor Sicherheitsbedrohungen zu schützen, ohne die Benutzerfreundlichkeit zu beeinträchtigen - und das über mehrere Umgebungen hinweg:

- Sicherheitserwägungen behindern weiterhin die Fähigkeit von Unternehmen, Risiken anzugehen und die Vorteile der Cloud zu nutzen.

Herausforderungen für die Sicherheit der Hybrid Cloud

Hybride Cloud-Umgebungen sind mit komplizierten Sicherheitsproblemen verbunden. Die Kombination aus den Anforderungen an die Cloud-Sicherheit, dem Modell der geteilten Verantwortung und einer sich ständig weiterentwickelnden Bedrohungslandschaft tragen zu den Herausforderungen im Bereich der hybriden Cloud-Sicherheit bei.

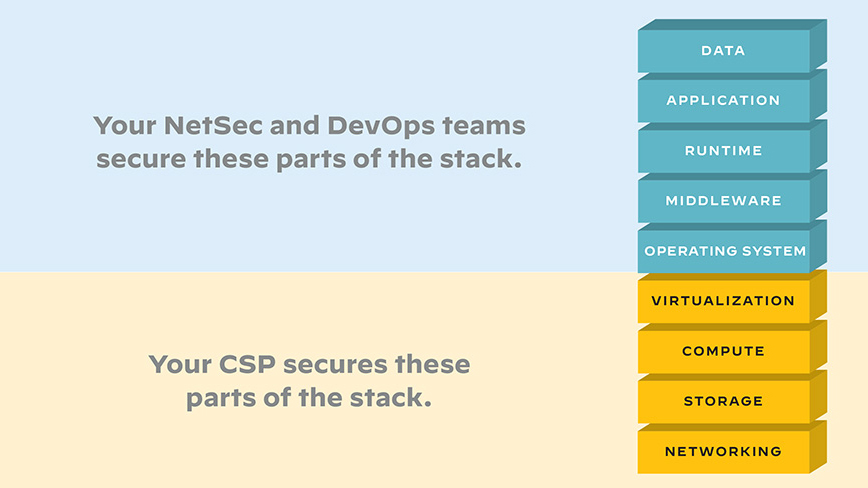

Sicherheit in der Cloud und das Modell der geteilten Verantwortung

Abbildung 1: Gemeinsame Sicherheitsverantwortung für private, öffentliche und SaaS-Cloud-Dienste

- Cloud-Sicherheit kann mit Abstrichen verbunden sein.

Da die Cloud zu einem integralen Bestandteil von Unternehmensumgebungen geworden ist, sehen sich viele Organisationen mit Kompromissen bei öffentlichen und privaten Cloud-Umgebungen konfrontiert. Netzwerksicherheitskontrollen werden oft aus dem Cloud-Design "herausgenommen". Daher gibt es bei der Cloud-Sicherheit oft Kompromisse:

- Einfachheit vs. Funktion

- Effizienz vs. Sichtbarkeit

- Agilität vs. Sicherheit

- Attraktive Funktionen des Cloud-Computing stehen oft im Widerspruch zur Netzwerksicherheit.

Cloud-Computing-Technologien bieten Organisationen dynamische, automatisierte Umgebungen mit Cloud-Ressourcen auf Abruf. Es gibt jedoch viele Funktionen, die der Netzwerksicherheit zuwiderlaufen, darunter:

- Cloud-Computing entschärft die bestehenden Bedrohungen der Netzwerksicherheit nicht.

- Trennung und Segmentierung sind für die Sicherheit von grundlegender Bedeutung. Die Cloud stützt sich jedoch auf gemeinsam genutzte Ressourcen.

- Die Bereitstellung von Sicherheitslösungen ist prozessorientiert. Im Gegenteil: Cloud-Computing-Umgebungen sind dynamisch.

- Cloud-basierte Anwendungen und ihre Daten werden zunehmend verteilt.

Die Sorge um die Offenlegung von Daten hat die Sicherheit der Cloud zu einer Priorität gemacht. Die Herausforderung besteht darin, ein Gleichgewicht zwischen Agilität und der Verbesserung der Anwendungssicherheit und der Sicherung von Daten beim Wechsel zwischen den Clouds zu finden. Sichtbarkeit und die Verhinderung von Angriffen sind an allen Standorten, an denen sich Anwendungen und Daten befinden, unabdingbar.

Die dynamische Natur moderner Bedrohungen

- Die moderne Bedrohungslandschaft entwickelt sich ständig weiter, und in den letzten Jahren sind viele raffinierte neue Bedrohungen aufgetaucht.

- Hafenhüpfen

- Verwendung von Nicht-Standard-Ports

- Tunneling innerhalb häufig genutzter Dienste

- Versteckt in Secure Sockets Layer (SSL)-Verschlüsselung

Bedrohungen, die direkt auf Anwendungen abzielen, können die meisten Schutzmechanismen von Unternehmen überwinden, die traditionell für den Schutz auf der Netzwerkebene ausgelegt sind.

Die Entwickler der Bedrohung nutzen verschiedene Methoden, um Netzwerke zu infiltrieren, darunter:

- Viele der heutigen Bedrohungen sind so konzipiert, dass sie im Verborgenen in Netzwerken und Systemen operieren.

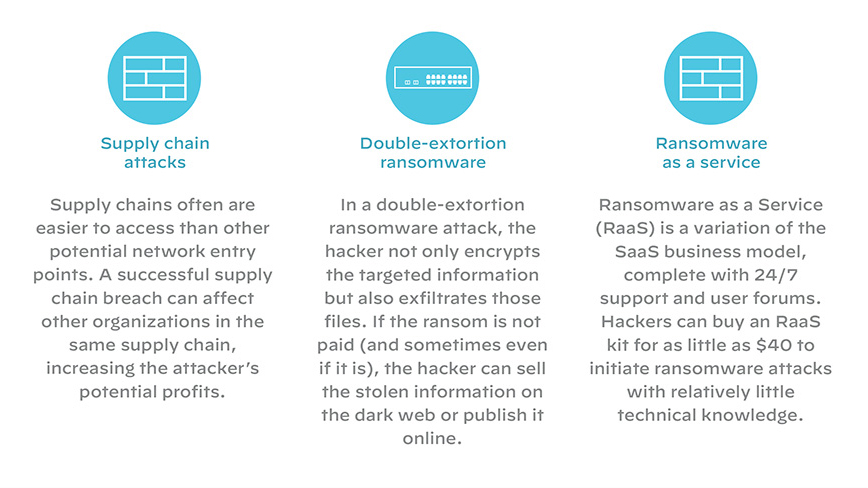

Abbildung 2: Neueste Trends bei Ransomware-Angriffen

Solche Bedrohungen sind darauf ausgelegt, unbemerkt sensible Daten zu sammeln und auf unbestimmte Zeit unentdeckt zu bleiben. Dieser Ansatz bewahrt den Wert der gestohlenen Daten und ermöglicht die wiederholte Verwendung der gleichen Exploits und Angriffsvektoren.

Zu den Bedrohungen für hybride Cloud-Umgebungen gehören:

- Ransomware

- Diebstahl von Zugangsdaten

- Domain Name System ((DNS)-basierte Angriffe)

- Gezielte "Low-and-Slow"-Angriffe

- Advanced Persistent Threats (APTs)

Hybride Cloud-Sicherheitsarchitektur

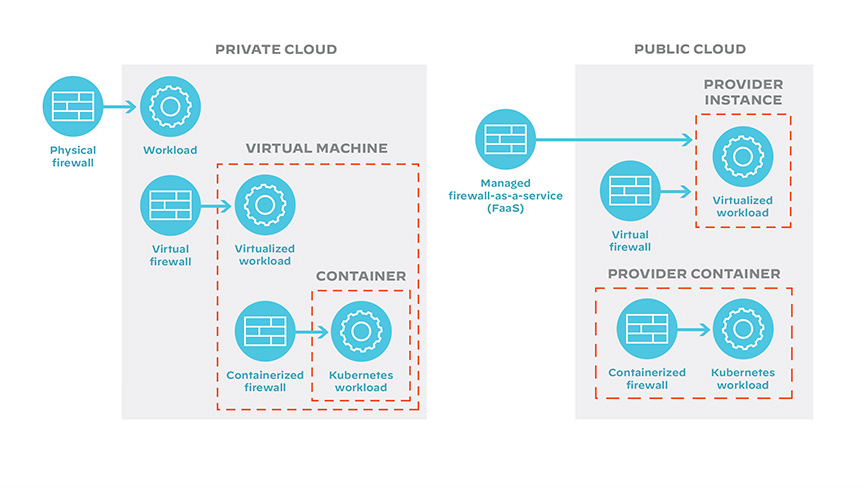

Die Sicherheit der Hybrid Cloud muss allgegenwärtig sein. Es beginnt mit NGFWs, die Anwendungen, Daten und Arbeitslasten identifizieren und kontrollieren. Während Hardwarefirewalls wichtige Komponenten von On-Premises-Umgebungen sind, sind Softwarefirewalls besonders hilfreich bei der hybriden Cloud-Sicherheit.

Softwarefirewalls umfassen:

- Virtuelle Firewalls (auch bekannt als Cloud-Firewalls oder virtualisierte NGFWs)

*Virtuelle Firewalls sind Lösungen für die Netzwerksicherheit, die speziell für Umgebungen entwickelt wurden, in denen die Bereitstellung von Hardwarefirewalls schwierig oder unmöglich ist. Dazu gehören öffentliche und private Cloud-Umgebungen, Software-definierte Netzwerke und Software-definierte Wide-Area-Netzwerke. - Container-Firewalls

- Managed Service Firewalls

Abbildung 3: Softwarefirewalls in der Hybrid-/Multi-Cloud-Sicherheit

Um diese Komponenten miteinander zu verknüpfen und hybride Umgebungen zu sichern, sollten Organisationen diesen Fähigkeiten Priorität einräumen:

- Konsistente Sicherheit in physischen und virtualisierten Formfaktoren

- Segmentieren Sie Geschäftsanwendungen nach den Prinzipien von Zero Trust

- Zentral verwaltete Bereitstellungen von Sicherheit und optimierte Richtlinienaktualisierungen

Bewährte Praktiken für die Sicherheit der Hybrid Cloud

Hybrid Cloud-Computing ist zu einem beliebten Ansatz für Organisationen geworden, die die Vorteile von öffentlichen und privaten Cloud-Umgebungen nutzen möchten. Die Sicherheitsrisiken einer hybriden Cloud können jedoch komplex und vielschichtig sein und erfordern einen umfassenden und dynamischen Ansatz.

Mit der zunehmenden Einführung von hybriden Cloud-Lösungen wird es immer wichtiger, wirksame Sicherheitsmaßnahmen zu implementieren, die das Risiko von Cyberbedrohungen und Datenschutzverletzungen mindern. Die Sicherung einer hybriden Cloud-Umgebung erfordert jedoch eine sorgfältige Planung, Lösungsauswahl und Implementierung.

In den folgenden Abschnitten werden die wichtigsten Best Practices beschrieben, die Lösungen für die Sicherheit in der Hybrid Cloud enthalten sollten.

Sicheres Aktivieren von Anwendungen in der Hybrid Cloud

- Sicherheitsadministratoren müssen in der Lage sein, Richtlinien festzulegen, die bestimmte Arten von Anwendungen und Funktionen zulassen, während sie andere verweigern.

- Netzwerksicherheitsplattformen für hybride Cloud-Umgebungen müssen den Datenverkehr auf allen Ports standardmäßig nach Anwendungen klassifizieren.

- Sicherheitsteams müssen vollständigen Einblick in die Anwendungsnutzung haben.

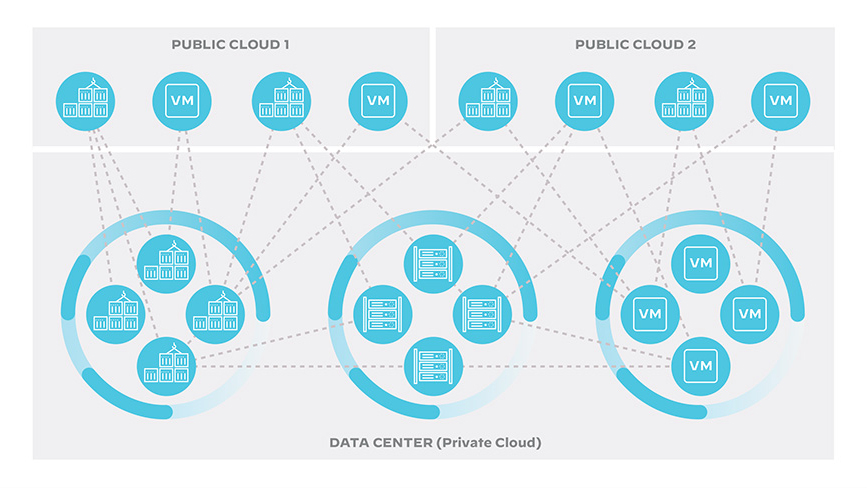

Identifizieren Sie Benutzer und ermöglichen Sie den entsprechenden Zugriff

- Die Benutzer sollten über die IP-Adresse (Internet Protocol) identifiziert werden.

- Benutzer- und Gruppeninformationen müssen direkt in die Technologieplattformen integriert werden, die hybride Cloud-Umgebungen sichern. (Das liegt daran, dass die Richtlinien nicht mit den Benutzern mitziehen, wenn diese sich bewegen).

Abbildung 4: Hypervernetzte Unternehmensinfrastruktur

Umfassender Schutz vor Bedrohungen

- Durch die Kontrolle auf Anwendungsebene zwischen den Arbeitslasten wird die Bedrohungslage im Rechenzentrum reduziert. Das Gleiche gilt für die Segmentierung des Datenverkehrs auf der Grundlage von Zero Trust Prinzipien.

- Lösungen für die Netzwerksicherheit sollten die Möglichkeit bieten,:

- Analysieren Sie unbekannte ausführbare Dateien direkt auf bösartiges Verhalten

- Bekannte Bedrohungen automatisch blockieren

- Analysieren und bekämpfen Sie automatisch unbekannte Bedrohungen

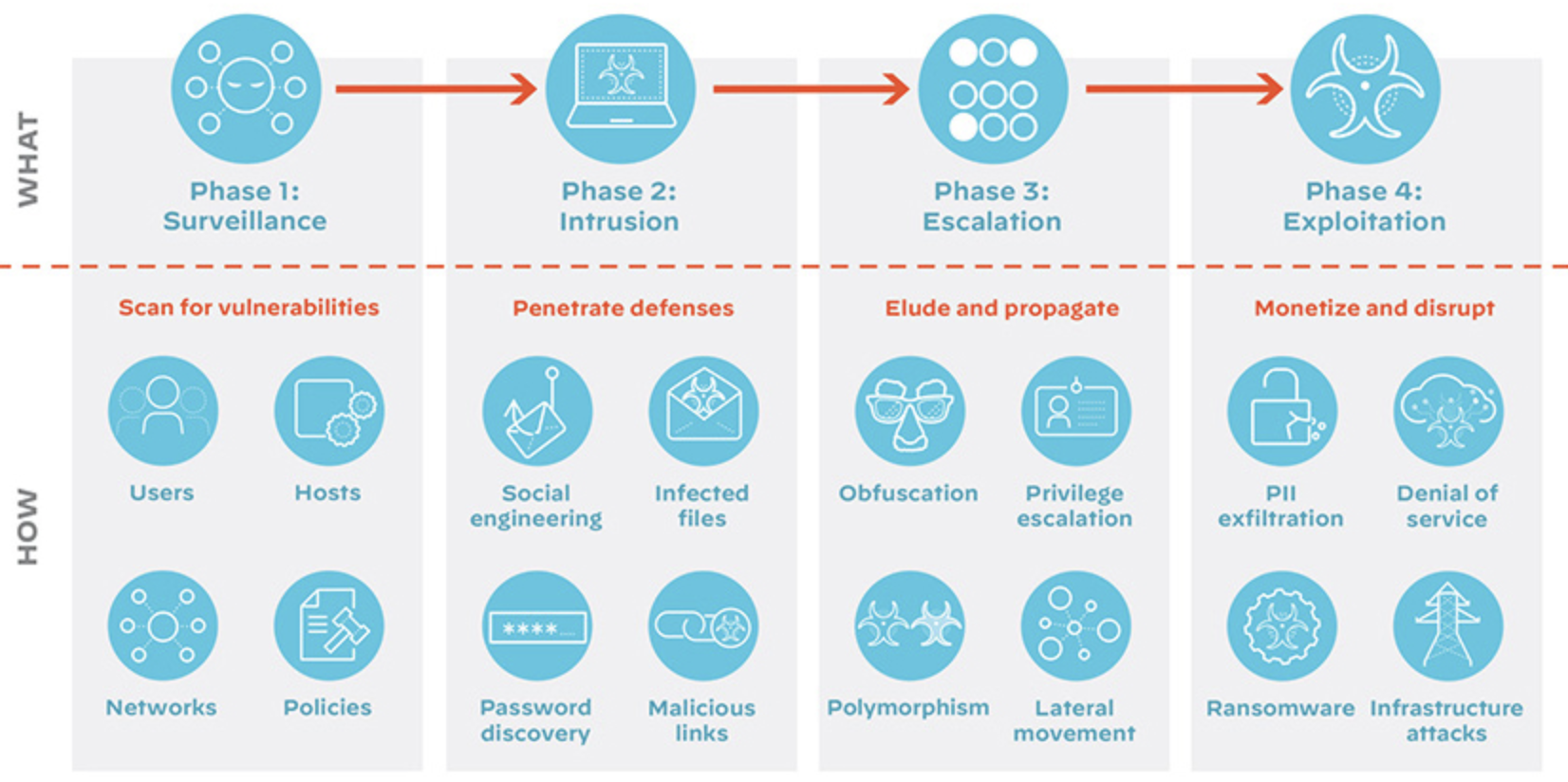

- Suchen Sie nach Bedrohungen an allen Punkten des Lebenszyklus eines Cyberangriffs

Abbildung 5: Anatomie eines modernen Cyberangriffs

Flexible, anpassungsfähige Integration

- Eine der wichtigsten Herausforderungen bei der Integration von Rechenzentren ist das Sicherheitsdesign. Wir brauchen ein neues Paradigma, das eine flexible, anpassungsfähige Netzwerksicherheit ermöglicht. Die Flexibilität des Netzwerks gewährleistet die Kompatibilität mit praktisch jeder Umgebung einer Organisation.

- Um die Integration zu ermöglichen, muss eine Vielzahl von Netzwerkfunktionen und -optionen unterstützt werden, darunter:

- Portbasierte virtuelle lokale Netzwerke (VLANs)

- Die Fähigkeit zur Integration auf dem Open Systems Interconnection (OSI) Referenzmodell Layer 1 (Physical), Layer 2 (Data Link) oder Layer 3 (Netzwerk)

- Darüber hinaus sollte die Netzwerksicherheitslösung in der Lage sein, zusätzliche Sicherheitsfunktionen zu aktivieren, wenn sich die Sicherheitslage ändert. Es muss auch mehrere Hypervisor-Typen und eine potenziell SDN-gesteuerte Provisionierung unterstützen.

Sicherer Zugang für mobile Benutzer und Remotebenutzer

- Die mobile Belegschaft benötigt Zugriff auf Anwendungen von geografisch verteilten Standorten außerhalb des Netzwerks. Daher müssen mobile und Remotebenutzer geschützt werden.

- Dies erfordert konsistente Sicherheit. Daher müssen Netzwerksicherheitsplattformen:

- Ermöglichen Sie das erforderliche Maß an Transparenz, Bedrohungsprävention und Durchsetzung von Sicherheitsrichtlinien.

- Schützen Sie verteilte physische und virtualisierte Workloads in hybriden Cloud-Umgebungen.

- Sicherer Zugang für mobile/entfernte Benutzer zum Rechenzentrum und zur Cloud

- Adressieren Sie die Verwendung von Endpunkten, die nicht zu den Standardgeräten des Unternehmens gehören.

Eine umfassende Richtlinie, eine Verwaltungsplattform

Vereinfachen Sie die Sicherheit mit einer einzigen Verwaltungsplattform, die "alles kann", einschließlich:

- Skalieren Sie die Einbindung der Firewall.

- Behalten Sie konsistente Sicherheitsrichtlinien bei.

- Stellen Sie Notfalländerungen für Tausende von Firewalls bereit.

Cloud Bereitschaft

Um bei der Sicherheit in der hybriden Cloud erfolgreich zu sein, müssen die Lösungen die folgenden Cloud-first-Ziele erfüllen:

- Erweitern Sie die Richtlinien konsequent vom Netzwerk auf die Cloud..

- Verhindern Sie, dass Malware auf die Cloud zugreift und sich innerhalb der Cloud bewegt.

- Vereinfachen Sie die Verwaltung..

- Minimiert die Verzögerung der Sicherheitsrichtlinien, wenn sich virtuelle Workloads ändern.

- Schützen Sie residente Anwendungen und Daten mit denselben Sicherheitsvorkehrungen, die auch für das physische Netzwerk gelten

- Unterstützung verschiedener Cloud- und Virtualisierungsumgebungen (einschließlich wichtiger öffentlicher Cloud-Anbieter und virtualisierter privater Clouds).

- Integrieren Sie mit nativen Cloud-Diensten und Automatisierungstools.

- Automatisieren Sie die Provisionierung von Netzwerksicherheitsfunktionen in Übereinstimmung mit den Orchestrierungselementen der hybriden Umgebung

Automatisierung

Sicherheitsteams verlassen sich bei der täglichen Arbeit oft auf übermäßige manuelle Prozesse. Manuelle Sicherheit verlangsamt die Schadensbegrenzung, erhöht die Fehlerwahrscheinlichkeit und ist schwer zu skalieren.

Durch den Einsatz präziser Analysen zur Förderung der Automatisierung erhalten Sicherheitsteams die Möglichkeit,:

- Wenden Sie bewährte Sicherheitsverfahren wie Zero Trust an.

- Rationalisieren Sie Routineaufgaben.

- Konzentrieren Sie sich auf geschäftliche Prioritäten (wie die Bereitstellung von Anwendungen, die Verbesserung von Prozessen oder die Suche nach Bedrohungen).

Es gibt drei Bereiche, in denen Automatisierung in einer hybriden Cloud-Umgebung entscheidend ist:

- Workflowautomatisierung

- Automatisierung der Politik

- Automatisierung der Sicherheit

Eine Firewall-Plattform muss maschinelles Lernen (ML) und Automatisierung beinhalten, um vor bekannten und unbekannten Bedrohungen zu schützen, einschließlich Ransomware, Kryptowürmern, Cryptojacking und mehr.

Zu den Bedrohungen für Unternehmensrechenzentren und hybride Cloud-Umgebungen gehören:

- Ransomware

- Diebstahl von Zugangsdaten

- Domain Name System (DNS)-basierte Angriffe

- Gezielte "Low-and-Slow"-Angriffe

- Fortgeschrittene Persistent Threats (APTs)