-

- Warum ist die SIEM-Protokollierung wichtig für die IT-Sicherheit?

- SIEM vs. Protokollverwaltung: Die Unterschiede verstehen

- Schlüsselkomponenten in SIEM-Protokollen

- Die Mechanik der SIEM-Protokollierung

- Bewährte Praktiken der SIEM-Protokollierung

- SIEM-Protokollierung - Herausforderungen und Lösungen

- FAQs zur SIEM-Protokollierung

Inhaltsverzeichnis

-

Was ist SIEM?

- Hauptfunktionen und Vorteile von SIEM

- Die Rolle von KI und ML im SIEM

- SIEM-Integration

- SIEM Anwendungsfälle

- Wie Sie eine SIEM-Lösung auswählen

- Bewährte Praktiken für die Implementierung von SIEM

- SIEM vs. andere Sicherheitslösungen

- Was ist Cloud SIEM?

- Die Entwicklung von SIEM

- Die Zukunft von SIEM

- SIEM-FAQs

-

Was ist UEBA (User and Entity Behavior Analytics)?

- Wie UEBA funktioniert

- Vorteile der Implementierung von UEBA

- Beispiele für UEBA

- Häufige Anwendungsfälle für UEBA

- Herausforderungen und Überlegungen bei der Bereitstellung von UEBA

- Vielfältige Bedrohungen, die von der UEBA angegangen werden

- Integration von UEBA und XDR

- UEBA gegen NTA

- UEBA vs. SIEM

- UEBA gegen IAM

- Zukünftige Trends und Entwicklungen im UEBA

- Die Wahl der richtigen UEBA-Lösung

- UEBA-FAQs

- Was ist Sicherheitsereignis-Management (SEM)?

Was ist SIEM-Protokollierung?

Inhaltsverzeichnis

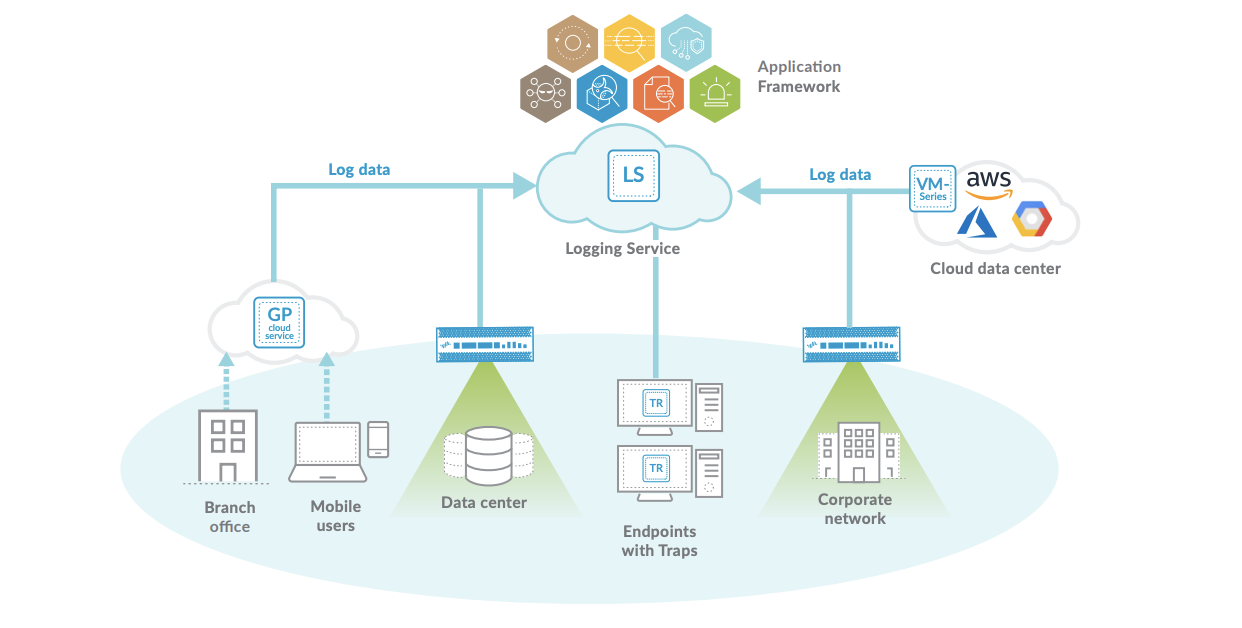

Security Information and Event Management (SIEM) ist eine umfassende Lösung für die Cybersicherheit. Es kombiniert Sicherheitsinformationsmanagement (SIM) und Sicherheitsereignis-Management (SEM), um eine Echtzeitanalyse von Sicherheitswarnungen zu ermöglichen, die von Anwendungen und Netzwerk-Hardware erzeugt werden.

SIEM-Systeme sammeln und aggregieren Protokolldaten, die in der gesamten technologischen Infrastruktur einer Organisation erzeugt werden, von Host-Systemen und Anwendungen bis hin zu Netzwerk- und Sicherheitsgeräten wie Firewalls und Antiviren-Filtern.

Die SIEM-Protokollierung ist das Herzstück der SIEM-Funktionen - ein entscheidendes Element, das Rohdaten in aussagekräftige Erkenntnisse umwandelt und so die Sicherheitsmaßnahmen und -strategien verbessert. SIEM-Protokollierung ist das Sammeln, Zusammenfassen und Analysieren von Protokolldaten aus verschiedenen Quellen innerhalb der IT-Infrastruktur einer Organisation. Dieser Prozess verwandelt SIEM in eine zentrale Plattform, die es Sicherheitsanalysten ermöglicht, riesige Datenmengen zu durchsuchen, um potenzielle Sicherheitsbedrohungen zu erkennen und effektiv zu reagieren.

Warum ist die SIEM-Protokollierung wichtig für die IT-Sicherheit?

Die SIEM-Plattform ist eine zentrale Komponente vieler herkömmlicher Sicherheitsprogramme, die eine beliebige Anzahl und Art von Protokolldateien analysiert, um Sicherheitsvorfälle oder aufkommende Bedrohungen zu erkennen. Diese Funktion unterscheidet es von Sicherheitstools wie EDR (Endpunkt-Erkennung und Reaktion).

SIEM-Anbieter bieten oft zusätzliche Funktionen wie UEBA (Analyse des Benutzer- und Entitätsverhaltens) und Reaktionsmaßnahmen über SOAR (Security Orchestration, Automation and Response) als Add-Ons an. Mit der fortschrittlichen SIEM-Protokollierung können Sicherheitsteams verdächtige Aktivitäten erkennen und melden, das Benutzerverhalten analysieren, um Anomalien zu identifizieren, und einen zentralen Einblick in Sicherheitsereignisse in der gesamten Organisation erhalten.

SIEM überwacht sicherheitsrelevante Aktivitäten wie Benutzeranmeldungen, Dateizugriffe und Änderungen an kritischen Systemdateien, die als Protokolldaten aufgezeichnet werden. Die Software wendet dann Analyse- und Korrelationsalgorithmen auf diese Daten an, um potenzielle Sicherheitsvorfälle oder Bedrohungen zu identifizieren.

SIEM vs. Protokollverwaltung: Die Unterschiede verstehen

Während SIEM und die traditionelle Protokollverwaltung das Sammeln und Speichern von Protokolldaten beinhalten, geht SIEM weiter. Es kombiniert Protokolldaten mit zusätzlichen Kontextinformationen und ermöglicht so mehr Analysen und eine Bedrohungserkennung in Echtzeit, eine Funktion, die in der Regel in einfachen Protokollverwaltungssystemen fehlt.

Log Management

Ein Protokollverwaltungssystem sammelt, speichert und analysiert manchmal Protokolldaten, die von verschiedenen Systemen, Anwendungen und Geräten innerhalb einer IT-Infrastruktur erzeugt werden.

Bei der Protokollverwaltung werden Protokolle aus verschiedenen Quellen zusammengefasst und an einem zentralen Ort organisiert. Dazu gehören in der Regel Aufgaben wie Aufbewahrung, Archivierung und grundlegende Suchfunktionen. Protokollverwaltungssysteme sind ein Repository, in dem Sicherheitsanalysten bei Bedarf auf Protokolle zugreifen und diese analysieren können. Dennoch bieten sie im Allgemeinen keine automatische Sicherheitsanalyse oder Bedrohungserkennung in Echtzeit.

SIEM-Verwaltung

SIEM-Tools verbessern die Protokollverwaltung, indem sie die Analyse und Korrelation von Sicherheitsereignissen in Echtzeit ermöglichen. Diese Tools sammeln Protokolldaten aus verschiedenen Quellen und verwenden sicherheitsorientierte Analyse- und Korrelationstechniken, um Muster, Anomalien und potenzielle Sicherheitsvorfälle zu erkennen.

SIEM-Systeme umfassen Threat Intelligence Integration von internen und externen Quellen, Alarmierung, Workflows für die Reaktion auf Vorfälle und Compliance-Berichte. Sie bieten einen umfassenderen Überblick über die Sicherheitslage einer Organisation, indem sie Daten aus verschiedenen Quellen korrelieren, um Sicherheitsbedrohungen effektiv zu erkennen und darauf zu reagieren.

Die Protokollverwaltung konzentriert sich mehr auf die Sammlung und Speicherung von Protokollen, während SIEM diese Daten integriert, um Sicherheitsüberwachung in Echtzeit, Bedrohungserkennung und Reaktionsmöglichkeiten auf Vorfälle zu bieten. SIEM-Lösungen umfassen häufig die Protokollverwaltung als Kernkomponente, gehen aber darüber hinaus und bieten erweiterte Sicherheitsfunktionen.

Unterschiede zwischen SIEM und Syslog

Syslog ist ein Protokoll zum Senden von Protokollnachrichten innerhalb eines Netzwerks. Es handelt sich um ein Standardprotokoll, das viele Geräte und Systeme (wie Router, Switches, Server, Firewalls usw.) zur Erzeugung und Übertragung von Protokolldaten verwenden. Syslog-Nachrichten enthalten Informationen über Ereignisse, Fehler oder Aktivitäten dieser Geräte und Anwendungen.

Syslog-Nachrichten können gesammelt und zur Speicherung, Analyse und Überwachung an einen zentralen Ort (wie einen Syslog-Server oder ein SIEM-System) gesendet werden. Syslog analysiert oder korreliert diese Protokolle jedoch nicht; es ist in erster Linie eine Methode für den Protokolltransport.

Schlüsselkomponenten in SIEM-Protokollen

Die kritischen Komponenten von SIEM-Protokollen sind die grundlegenden Datenelemente, die diese Systeme sammeln und analysieren, um Sicherheitsvorfälle zu erkennen und darauf zu reagieren. Diese Komponenten umfassen:

- Zeitstempel: Jeder Protokolleintrag ist mit einem Zeitstempel versehen, der angibt, wann das Ereignis eingetreten ist. Dies ist entscheidend für die chronologische Analyse und die Korrelation von Ereignissen in verschiedenen Systemen.

- Quell- und Zielinformationen: Protokolle enthalten Details über die Quelle (woher das Ereignis stammt) und das Ziel (das Ziel des Ereignisses). Diese Informationen sind für die Netzwerksicherheit unerlässlich, um den Datenfluss zu verfolgen und potenzielle externe Bedrohungen zu erkennen.

- Benutzerinformationen: Protokolle enthalten oft Benutzerinformationen wie Benutzernamen oder Konto-IDs, insbesondere bei Ereignissen zur Zugriffskontrolle und Authentifizierung. Dies hilft bei der Identifizierung der Benutzer, die an bestimmten Ereignissen beteiligt waren.

- Veranstaltungstyp: Hier wird die Art des im Protokoll aufgezeichneten Ereignisses angegeben, z. B. Anmeldeversuch, Dateizugriff, Systemwarnung, Fehlermeldungen oder Netzwerkverbindungen.

- Ergriffene Maßnahmen: Wenn das Ereignis eine Reaktion ausgelöst hat, wird dies im Protokoll vermerkt. Zum Beispiel, ob ein Zugriffsversuch erlaubt oder verweigert wurde oder ob ein Fehler eine bestimmte Systemreaktion ausgelöst hat.

- Zugriff auf die Ressource: Insbesondere im Zusammenhang mit der Zugriffskontrolle und der Überwachung der Dateiintegrität geben die Protokolle Aufschluss darüber, auf welche Ressourcen (wie Dateien, Datenbanken oder Anwendungen) zugegriffen wurde.

- Schweregrad: Viele SIEM-Systeme klassifizieren Ereignisse nach Schweregrad und helfen so bei der Priorisierung von Reaktionen. So könnte beispielsweise ein fehlgeschlagener Anmeldeversuch einen niedrigeren Schweregrad haben, während die Erkennung von Malware einen hohen Schweregrad darstellt.

- Status Codes: Diese Codes bieten schnelle Referenzpunkte, um das Ergebnis eines Ereignisses zu verstehen, wie z.B. erfolgreiche oder fehlgeschlagene Prozesse.

- Übertragene Daten: Bei Netzwerksicherheitsereignissen kann die Menge der während eines Vorfalls übertragenen Daten ein wichtiger Indikator für die Art und den Schweregrad des Ereignisses sein.

- Zusätzliche kontextuelle Informationen: Fortgeschrittene SIEM-Systeme können den Protokollen mehr Kontext hinzufügen, z. B. Geolokalisierungsdaten, Änderungen der Systemkonfiguration oder Korrelation mit bekannten Bedrohungsdatenbanken.

Diese Komponenten bieten einen umfassenden Überblick über die Sicherheitsereignisse innerhalb der IT-Infrastruktur einer Organisation und ermöglichen eine effektive Überwachung, Analyse und Reaktion auf potenzielle Sicherheitsvorfälle.

Die Mechanik der SIEM-Protokollierung

Das Verständnis der zugrundeliegenden Mechanismen der SIEM-Protokollierung ist der Schlüssel, um ihren Wert für die Cybersicherheit zu erkennen. Dieser Abschnitt befasst sich mit den Kernprozessen der SIEM-Protokollierung, von der Datenerfassung bis zur Erstellung von Alarmen und Berichten.

Datenerfassung

SIEM Logging ist ein wichtiger Prozess, der Organisationen hilft, ihre IT-Infrastruktur effektiv zu überwachen und zu sichern. Der Prozess der SIEM-Protokollierung beginnt mit der Datenerfassung. Jedes Element der IT-Infrastruktur einer Organisation, von Firewalls bis hin zu Anwendungen, steuert Protokolle bei, die einen Überblick über den Zustand und die Sicherheit des Netzwerks geben.

Normalisierung der Daten

Sobald die Daten gesammelt sind, ist der nächste Schritt die Normalisierung der Daten. Dieser wichtige Prozess beinhaltet die Standardisierung unterschiedlicher Protokollformate in eine einheitliche Struktur. Die Normalisierung von Daten erleichtert die Analyse und den Vergleich von Protokollen, was für die Erkennung von Mustern und Anomalien entscheidend ist.

Erkennung und Korrelation

Der nächste Schritt ist die Erkennung und Korrelation. Hier zeigen SIEM-Tools ihre Fähigkeit, Muster und Anomalien in den normalisierten Daten zu erkennen. Die frühzeitige Erkennung potenzieller Sicherheitsvorfälle ist von entscheidender Bedeutung; diese Phase hilft, dieses Ziel zu erreichen. Dieser Schritt ist entscheidend für die frühzeitige Erkennung potenzieller Sicherheitsvorfälle.

Warnungen und Berichte

Schließlich erzeugen SIEM-Systeme Warnmeldungen und Berichte. Die Generierung von Warnmeldungen und Berichten ist das letzte Teil des Puzzles. SIEM-Systeme benachrichtigen Teams über unmittelbare Bedrohungen und helfen bei der Compliance und einer tieferen Sicherheitsanalyse durch umfassende Berichte. Die von SIEM-Systemen erstellten Berichte sind besonders nützlich, um Trends und Muster zu erkennen, die Organisationen dabei helfen können, ihre allgemeine Sicherheitslage zu verbessern. SIEM-Systeme benachrichtigen Teams über unmittelbare Bedrohungen und helfen bei der Compliance und einer tieferen Sicherheitsanalyse durch umfassende Berichte.

Bewährte Praktiken der SIEM-Protokollierung

Die besten Praktiken für die SIEM-Protokollierung sind entscheidend für die Maximierung der Effektivität von SIEM-Systemen. Diese Praktiken tragen dazu bei, dass SIEM-Tools Daten effizient sammeln und analysieren und zu einer verbesserten Sicherheitslage für Organisationen beitragen. Hier sind einige der wichtigsten Best Practices:

- Selektive Datenerfassung: Wählen Sie sorgfältig die Datenquellen aus, die Sie überwachen und deren Protokolle Sie sammeln möchten, und konzentrieren Sie sich dabei auf diejenigen, die für die Sicherheitsanforderungen Ihrer Organisation am wichtigsten sind. Dieser gezielte Ansatz hilft dabei, SIEM-Ressourcen effizient zu nutzen und das Rauschen irrelevanter Daten zu reduzieren.

- Normalisierung der Daten: Normalisieren Sie Protokolldaten in ein einheitliches Format. Diese Standardisierung ist für die praktische Analyse von entscheidender Bedeutung, da sie eine einfachere Korrelation und den Vergleich von Daten aus verschiedenen Quellen ermöglicht.

- Überwachung und Analyse in Echtzeit: Richten Sie SIEM-Systeme für die Echtzeit-Überwachung und -Analyse ein, damit Sie potenzielle Sicherheitsvorfälle sofort erkennen und darauf reagieren können.

- Ereignis-Korrelation: Verwenden Sie hochentwickelte Algorithmen für die Korrelation von Ereignissen. Dazu gehört die Analyse von Mustern und Beziehungen in den Protokolldaten, um potenzielle Sicherheitsbedrohungen zu erkennen.

- Regelmäßige Updates und Wartung: Aktualisieren und pflegen Sie Ihr SIEM-System regelmäßig. Dazu gehören die Aktualisierung von Regeln und Signaturen, das Patchen von Software und die Sicherstellung, dass das System auf die sich entwickelnde Sicherheitslandschaft abgestimmt ist.

- Anpassung an Compliance und Vorschriften: Stellen Sie sicher, dass Ihre SIEM-Protokollierungspraktiken mit den relevanten Compliance-Anforderungen und -Vorschriften übereinstimmen, die bestimmte Datentypen vorschreiben können, die gesammelt und aufbewahrt werden müssen.

- User and Entity Behavior Analytics (UEBA): Implementieren Sie UEBA, um Anomalien und potenzielle Bedrohungen anhand von Abweichungen von etablierten Verhaltensmustern zu erkennen.

- Effektive Speicherverwaltung: Verwalten Sie die Speicherung von Protokolldaten effizient und berücksichtigen Sie dabei die Sicherheit und Skalierbarkeit der Speicherlösungen.

- Regelmäßige Überprüfung und Auditierung: Überprüfen Sie das SIEM-System und seine Protokolle regelmäßig, um sicherzustellen, dass es wie vorgesehen funktioniert und um Verbesserungsmöglichkeiten zu identifizieren.

- Schulung und Sensibilisierung: Stellen Sie sicher, dass Ihr Team geschult ist und weiß, wie man das SIEM-System effektiv nutzt. Dazu gehört, dass Sie die Fähigkeiten des Systems verstehen und die von ihm generierten Warnmeldungen interpretieren und darauf reagieren.

- Integration mit anderen Sicherheitstools: Integrieren Sie SIEM mit anderen Sicherheitstools und -systemen für einen umfassenderen Sicherheitsansatz. Dies kann die allgemeine Sichtbarkeit und die Bedrohungserkennung verbessern.

SIEM-Protokollierung - Herausforderungen und Lösungen

Die Verwaltung von SIEM-Protokollen bringt einige Herausforderungen mit sich, deren effektive Bewältigung für die Aufrechterhaltung einer robusten Cybersicherheitslage entscheidend ist. Hier finden Sie einen erweiterten Überblick über die häufigsten Hürden bei der SIEM-Protokollierung und wie Sie diese überwinden können:

| Problem | Lösung |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Bei der Implementierung der SIEM-Protokollierung müssen Sicherheitsteams häufig die Komplexität der Integration verschiedener Datenquellen und -formate bewältigen und eine große Menge von im gesamten Netzwerk erzeugten Protokollen verwalten. Außerdem ist es wichtig, die Qualität und Genauigkeit der Protokolldaten sicherzustellen, indem falsch positive oder negative Ergebnisse aufgedeckt werden. Diese Schritte zur Implementierung der SIEM-Protokollierung hängen von qualifiziertem Personal ab, das das SIEM-System effektiv konfigurieren, warten und analysieren kann.

Die SIEM-Protokollierung ist von entscheidender Bedeutung für die Erfüllung gesetzlicher Compliance-Anforderungen, da sie eine zentrale Plattform für das Sammeln, Speichern und Analysieren von Protokollen aus verschiedenen Systemen und Anwendungen bietet. Es hilft dabei, die Einhaltung von Vorschriften nachzuweisen, indem es ein umfassendes Protokoll führt, das einen einfachen Zugriff auf historische Protokolldaten für Compliance-Audits und Berichterstattungszwecke ermöglicht. Funktionen wie Protokollaufbewahrungsrichtlinien, Zugriffskontrollen und Echtzeitüberwachung helfen Organisationen bei der Anpassung an Branchenstandards und gesetzliche Rahmenbedingungen wie PCI DSS, HIPAA, GDPR usw.

Die SIEM-Protokollierung ist ein entscheidender Teil der proaktiven Sicherheitsmaßnahmen. Organisationen können potenzielle Bedrohungen proaktiv erkennen, bevor sie eskalieren, indem sie Sicherheitsteams in die Lage versetzen, historische Daten zu analysieren und Muster oder Trends in Sicherheitsereignissen zu erkennen. Die SIEM-Protokollierung ermöglicht die Erstellung von Sicherheits-Baselines und die Aufstellung von Regeln zur Erkennung von Anomalien, so dass verdächtiges Verhalten oder Abweichungen von alltäglichen Aktivitäten identifiziert werden können. Dieser proaktive Ansatz trägt dazu bei, Sicherheitsschwachstellen präventiv zu beseitigen und die Wahrscheinlichkeit erfolgreicher Cyberangriffe zu verringern.